Наверное, вы слышали о компьютерных вирусах, вредоносных программах, троянах и многих других названиях, которые, как вы знаете, могут нанести серьезный ущерб вашему компьютеру. Однако вы можете не знать различий между каждым из них. При таком большом количестве различных типов угроз безопасности непрофессионала может сбить с толку тот факт, что проще всего классифицировать все как «вирус». В этой статье мы обсудим и объясним различные типы угроз безопасности в Интернете, как их избежать и как удалить их, если они проникнут на ваш компьютер.

Наверное, вы слышали о компьютерных вирусах, вредоносных программах, троянах и многих других названиях, которые, как вы знаете, могут нанести серьезный ущерб вашему компьютеру. Однако вы можете не знать различий между каждым из них. При таком большом количестве различных типов угроз безопасности непрофессионала может сбить с толку тот факт, что проще всего классифицировать все как «вирус». В этой статье мы обсудим и объясним различные типы угроз безопасности в Интернете, как их избежать и как удалить их, если они проникнут на ваш компьютер.

Вредоносное ПО

Вредоносное ПО — это сокращение от вредоносного программного обеспечения. Это означает, что любой тип программного обеспечения, которое может нанести вред вашему компьютеру, включая те, которые мы обсуждаем ниже, считается вредоносным ПО.

Вирус

Вирус — это программа, которая копирует себя и заражает все компьютеры, к которым п

Contents

Вредоносное ПО

чно должны запускаться посредством автозапуска, запуска системы или вручную пользователем. Наиболее распространенными источниками заражения вирусами являются USB-накопители, Интернет и вложения в электронных письмах. Чтобы защитить себя от вирусов, вам следует постоянно использовать в своей системе хороший антивирус.Чтобы предотвратить распространение вируса с USB-накопителя, вам следует сделать это безопасным использовать его на своем компьютере.

Шпионское ПО

Как следует из названия, шпионское ПО крадет вашу информацию с компьютера и отправляет ее обратно создателю. Некоторая информация, перехваченная шпионским ПО, включает данные кредитных карт, посещенные веб-сайты и их учетные данные для входа, учетные записи электронной почты и т. д.

Шпионское ПО не нанесет вреда вашей системе. В большинстве случаев вы даже не заметите его существования. Хорошо, что большинство современных антивирусных программ также включают в себя антишпионское ПО, поэтому вам не нужно устанавливать дополнительное антишпионское программное обеспечение для защиты вашего компьютера. Альтернативно вы также можете использовать специальное антишпионское программное обеспечение, такое как Робот-шпион ищет и уничтожает , с учетом рекламы , Суперантишпионское ПО и т. д.

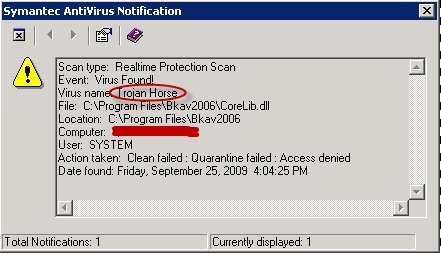

Трояны/бэкдоры

Трояны — одна из самых разрушительных угроз для компьютера. Троян — это вредоносный код,

Шпионское ПО

угого, казалось бы, полезного программного обеспечения, но который тайно подключается к вредоносному серверу в фоновом режиме без вашего ведома. Трояны обычно используются для получения полного контроля над компьютером.Если ваш компьютер заражен трояном, вам следует отключить его от Интернета и не подключаться снова, пока троян не будет полностью удален.

Большинство исходящих межсетевых экранов способны обнаружить подозрительную активность трояна. Брандмауэр Windows – это очень простой брандмауэр. Вам следует использовать расширенный брандмауэр, например ЗонаТревога и TinyWall .

Просто помните, что трояны не могут устанавливаться автоматически, как вирусы. Они должны быть установлены пользователем. Вы должны быть очень осторожны при установке или запуске любых программ. Запускайте только те, которым вы доверяете.

Если вы заразились трояном, вы можете использовать Инструмент защиты от вредоносных программ Malwarebytes для сканирования и устранения угрозы.

Рекламное ПО

Рекламное ПО будет показывать на компьютере рекламу, которая может быть закрыта или отключена пользователем. Рекламное ПО не несет вреда, но оно будет продолжать показывать рекламу на компьютере, что может раздражать.

Рекламное ПО обычно поставляется в комплекте с законными приложениями. Лучший способ предотвратить их попадание на ваш компьютер — внимательно следить за отмеченными элементами при каждой установке приложения. В настоящее время в основном рекламное ПО устанавливает

Трояны/бэкдоры

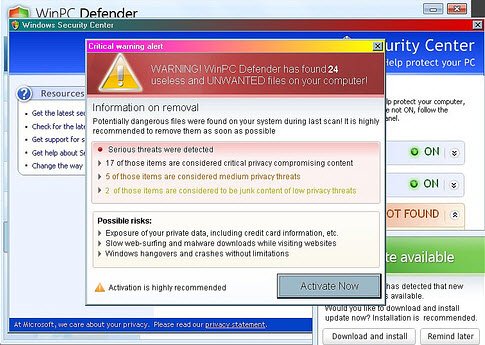

ументов в ваших браузерах. Удаление панелей инструментов избавит вас от рекламного ПО. Вы также можете использовать средство для удаления нескольких панелей инструментов , чтобы удалить несколько панелей инструментов одновременно.Вирусные программы/программы-вымогатели/мошеннические приложения

Приложение Scareware будет ложно выдавать себя за легальное приложение и запугивать пользователя, заставляя его купить что-то бесполезное. Наиболее распространенной маскировкой является антивирусное программное обеспечение, которое «обнаруживает», что ваш компьютер заражен множеством вирусов. Когда вы попытаетесь удалить вирусы с помощью вредоносной программы, она попросит вас купить полную версию, прежде чем сможет «очистить» систему.

Большинство бесплатных и законных антивирусных программ не требуют покупки полной версии для удаления вирусов. Если программное обеспечение запрашивает такие платные обновления, скорее всего, это вредоносное приложение. Некоторые примеры вредоносного ПО: Microsoft Security Essentials Pro 2013, виртуальный брандмауэр Windows, Internet Security 2012 и т. д.

Черви

Черви — наиболее опасный тип компьютерных угроз, особенно для компьютеров, подключенных к сети. Обычно они используют лазейки в безопасности сети, чтобы проникнуть внутрь каждого компьютера в сети без вмешательства пользователя. Они могут (потенциально) уничтожить все компьютеры в сети за несколько минут.

Основное различие между вирусом и червем заключается в том, что червь реплицируется из сети и сам по себе представляет собой отдельную программу, в то время как вирусы могут распространяться другими способами, например съемными носителями, и могут присоединяться к другим программам и исполняемым файлам. чтобы скрыть и запустить автоматически при выполнении программы. Некоторые хорошо известные примеры червей — знаменитые черви «Iloveyou» и «conficker».

Если ваша сеть заражена червем, вам следует отключить все компьютеры от сети, просканировать каждый из них с помощью хорошего антивирусного программного обеспечения. Подключайте их обратно к сети только тогда, когда вы уверены, что все следы червей устранены, иначе червь снова размножится, и весь ци

Рекламное ПО

p>Уязвимость/Уязвимость/Недостаток/Дыра в безопасности/Ошибка

Уязвимость — это слабость, оставленная разработчиком программного обеспечения по незнанию, а эксплойт — это взлом, атакующий эту уязвимость. Независимо от того, насколько хорошо закодировано программное обеспечение, в нем обязательно будут ошибки и дыры в безопасности. Единственный способ предотвратить эксплойты — поддерживать систему и программное обеспечение в актуальном состоянии или переключиться на другое программное обеспечение, в котором нет этой уязвимости.

Защита от всех угроз

Применяются те же старые правила:

- Всегда обновляйте свою систему и убедитесь, что у вас установлены последние версии всего установленного программного обеспечения.

- Всегда используйте хороший антивирус, работающий в режиме реального времени.

- Всегда имейте хороший брандмауэр, который может работать как с исходящим, так и с входящим трафиком. Следите за потоком трафика от и к вашему компьютеру через брандмауэр.

- Будьте осторожны при открытии подозрительных веб-сайтов, ссылок и вложений в электронных письмах.

- Избегайте использования пиратского программного обеспечения.

И наконец, всегда регулярно создавайте резервную копию вашего компьютера .

Я что-то пропустил? Комментарии ниже.

Автор изображения: Вирусные программы/программы-вымогатели/мошеннические приложенияref="https://www.flickr.com/photos/vuhung/7350542984/" target="_blank" rel="nofollow noopener" title="BKAV распознается как вредоносное ПО">BKAV распознается как вредоносное ПО , Вредоносное ПО , Вирусная компьютерная безопасность как фон