Каждый раз, когда вы загружаете программу из Интернета, вы должны доверять разработчику, что она не является вредоносной. Обойти это невозможно. Но обычно это не проблема, особенно для известного программного обеспечения и разработчиков.

Однако веб-сайты, на которых размещено программное обеспечение более уязвимы. Злоумышленники могут нарушить безопасность веб-сайта и заменить программы своей собственной вредоносной версией. Он выглядит и работает точно так же, как оригинал, за исключением того, что в него вставлен бэкдор. С помощью этого бэкдора злоумышленники могут контролировать различные части ваших повседневных вычислений. Ваш компьютер либо вставлен в ботнет, либо, что еще хуже, утилита ждет, пока вы воспользуетесь своей кредитной/дебетовой картой, и украдет ее учетные данные. Будьте особенно осторожны при загрузке важного программного обеспечения, такого как операционная система, криптовалютный кошелек и т. д.

Цифровые подписи могут спасти положение

Разработчики программного обеспечения могут подписывать свои продукты. Если злоумышленник не сможет украсть их закрытый ключ, неизвестен способ подделать эту подпись. Известны многочисленные случаи, когда тысячи пользователей загружали вредоносные программы, и почти в каждом случае, если бы они проверили цифровые подписи, они бы заметили, что они недействительны, и таким образом избежали ситуации. Заменить программное обеспечение на уязвимом веб-сайте относительно легко, но невероятно сложно украсть закрытый ключ, который правильно хранится и изолирован от доступа в Интернет.

Как использовать Gpg4win для проверки цифровых подписей

Перейдите на эту страницу и нажмите скачайте и установите Gpg4win . Умные люди спросят себя: «Но откуда мне знать, что это законно?» И это хороший вопрос. Если это будет нарушено, все последующие шаги будут бесполезны.

К счастью, разработчик приложил все усилия, чтобы подписать свое программное обеспечение центром сертификации. И он подробно описывает шаги по проверке его программы на его веб-сайте . Хотя для проверки достоверности используется аналогичная криптография, общий метод отличается. Для этого используются цифровые сертификаты.

Проверка контрольных сумм файлов

Предположим, вы хотите скачать кошелек Bitcoin Core . Загрузите исполняемый файл Windows x64 (exe, а не zip). После этого нажмите «Проверить подписи выпуска», чтобы загрузить файл «SHA256SUMS.asc». Первым шагом является проверка хеша установочного файла. Вы можете подробнее о хешах читайте здесь .

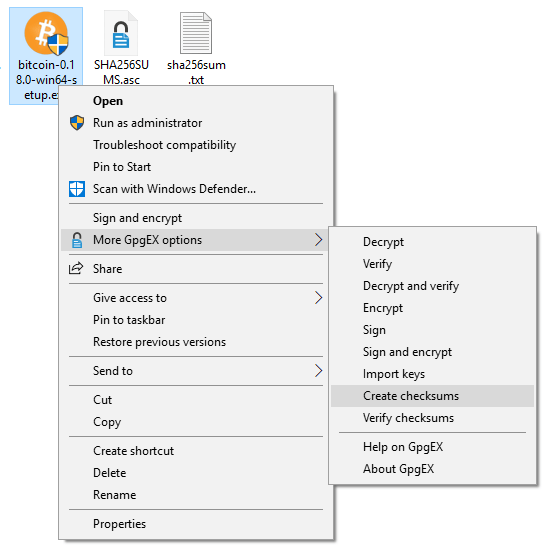

Перейдите в папку загрузок, и после установки Gpg4win вы можете щелкнуть файл правой кнопкой мыши, и появится новое контекстное меню. Щелкните правой кнопкой мыши установочный файл Bitcoin (загруженный вами exe-файл) и выберите «Дополнительные парамет

Как использовать Gpg4win для проверки цифровых подписей

иже.

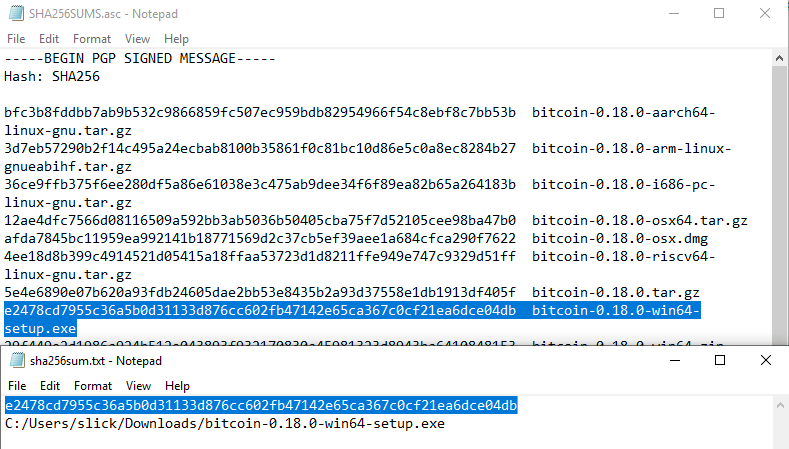

Откройте как созданный «sha256sum.txt», так и загруженный вами «SHA256SUMS.asc». Сравните контрольные суммы SHA256. Они должны идеально подходить друг другу.

Проверьте подпись файла, в котором указаны контрольные суммы

Хотя вы только что загрузили установочный файл и список контрольных сумм с одного и того же веб-сайта, если злоумышленник заменил установочный файл, он также может легко заменить и список контрольных сумм. Однако он не может подделать подпись. Это может быть подтверждено известным (законным) открытым ключом. Сначала вам необходимо скачать этот ключ.

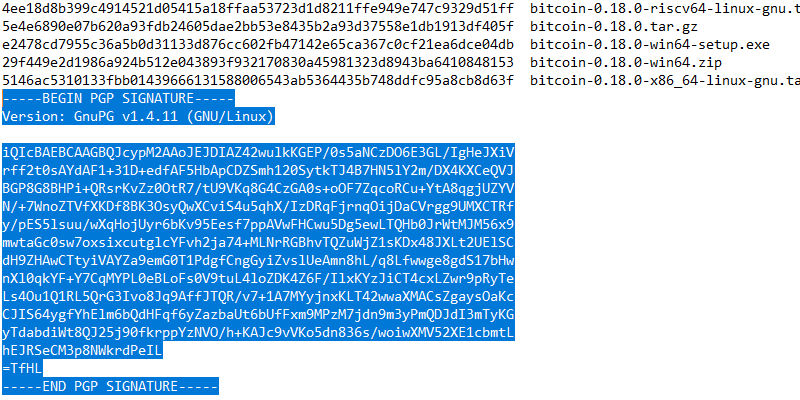

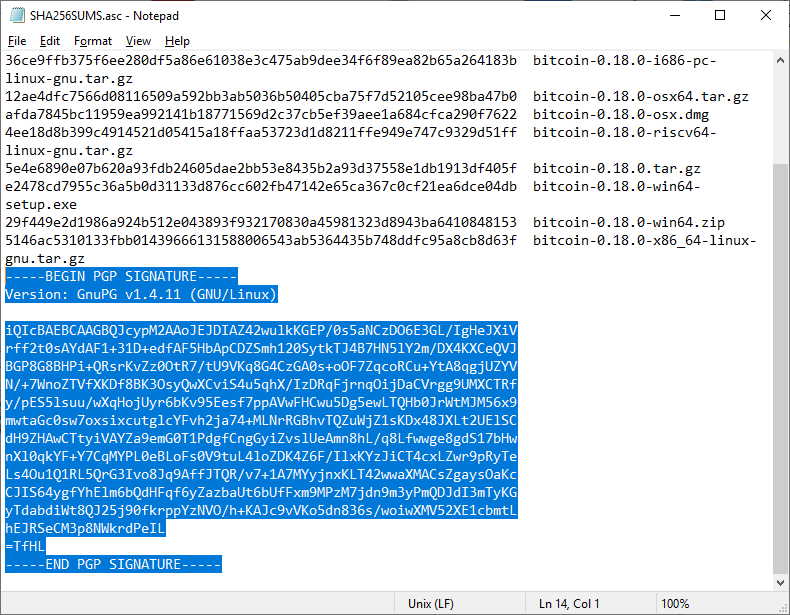

На следующем изображении показано, как выглядит подпись.

Это встрое

Проверка контрольных сумм файлов

оторый она проверяет). Иногда это будет отделено и включено в отдельный файл. Если вы измените хотя бы одну букву в этом текстовом файле, подпись станет недействительной. Это способ узнать, что разработчик утвердил и подписал именно это конкретное содержимое с правильными контрольными суммами.Импортировать открытый ключ разработчика

У вас есть открытые ключи, доступные для загрузки в разделе «Ключи подписи выпуска Bitcoin Core» на странице загрузки Bitcoin. В качестве меры предосторожности вы можете скачать их из другого источника. Если злоумышленник заменил законные ключи своими собственными, скорее всего, мы найдем правильные ключи (и отпечатки пальцев) во всех других местах, где они были опубликованы или обсуждены.

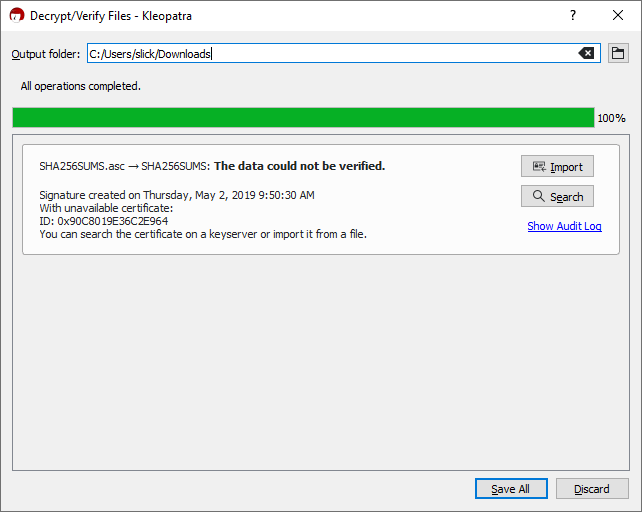

Щелкните правой кнопкой мыши «SHA256SUMS.asc» и выберите «Расшифровать и проверить». Программа сообщит вам, что у вас еще нет открытого ключа. Нажмите «Поиск».

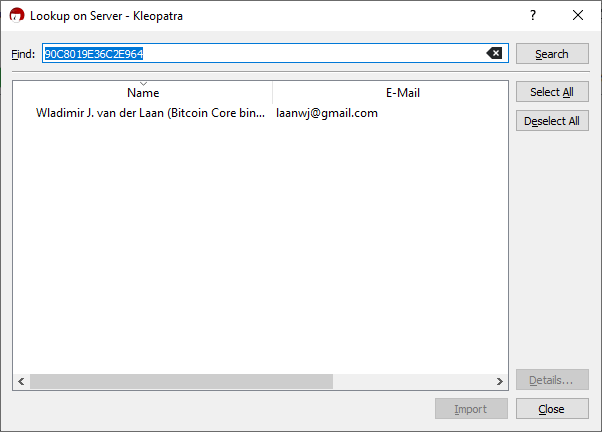

Поиск может занять некоторое время. Обратите внимание на строку в поле «Найти».

Вы можете скопировать это и вставить в Google, чтобы узнать, обсуждался ли этот отпечаток открытого ключа в законных темах форумов, на веб-сайтах и т. д. Чем в большем количестве мест вы его найдете, тем больше вы можете быть уверены, что он принадлежит предполагаемому владельцу..

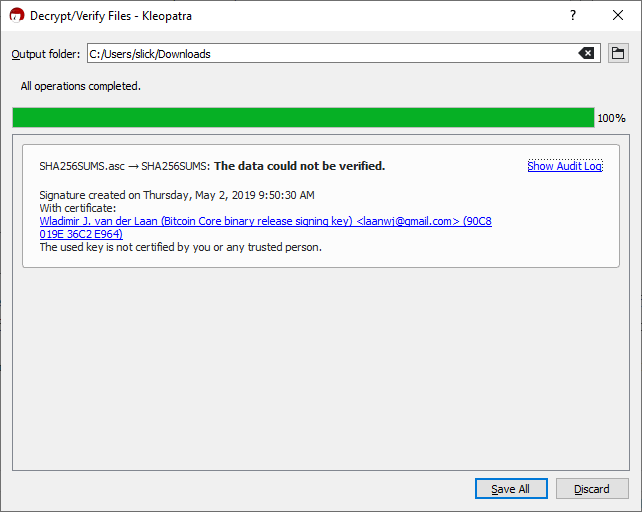

Нажмите на ключ, а затем импортируйте его. Вы можете нажать «Нет» в следующем предложении (принять меры по сертификации ключа), если не знаете, как или не хотите делать это сейчас.

Наконец, нажмите «Показать журнал аудита».

Вы должны увидеть текст, выделенный на следующем рисунке: «Хорошая подпись».

Проверьте подпись файла, в котором указаны контрольные суммыlt="Проверка подписей программного обеспечения. Хорошая подпись.">

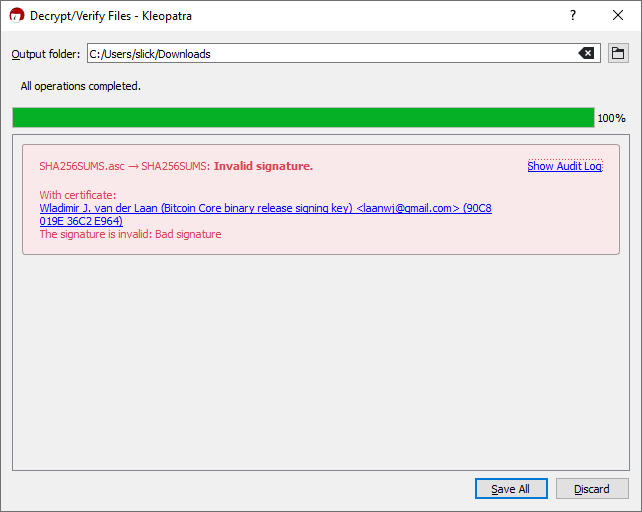

Попробуйте изменить всего одну букву в «SHA256SUMS.asc», и вы получите то, что изображено на следующем изображении.

Заключение

Немногие разработчики дают вам возможность проверить, что их программное обеспечение принадлежит им. Но обычно программы, которые имеют дело с конфиденциальными данными или очень важны, предлагают вам эту опцию. Используйте его, и когда-нибудь это убережет вас от неприятностей.