За последние несколько лет мы стали свидетелями развития «умных вредоносных программ» по мере совершенствования технологий. В то время как базовое вредоносное ПО может выполнять одни и те же монотонные задачи снова и снова, более продвинутое вредоносное ПО имеет возможность «позвонить домой» и получить дальнейшие команды для изменения его поведения. Обычно это делается путем установления соединения с частным сервером, который выдает эти команды. Однако одна из недавних разновидностей вредоносного ПО использовала для своих команд странную базу операций — Twitter!

Мемы, скрывающие команды

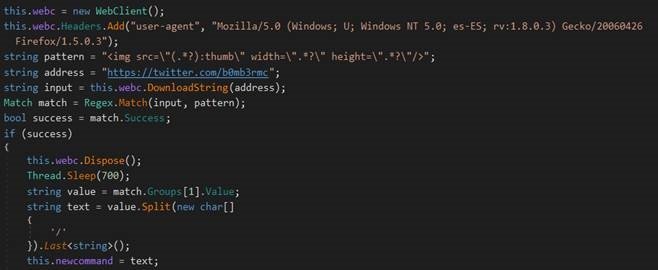

Так было с недавним трояном, который использовал уникальный способ получения инструкций от своего создателя. Когда приходило время получать команды, он просматривал учетную запись Twitter под названием «bomber», принадлежавшую разработчику вредоносного ПО. Затем разработчик отправлял в Твиттере следующую команду для своего вредоносного ПО. Чтобы скрыть свои следы, разработчик использовал ранее не встречавшийся способ рассылки вредоносных команд:

Мемы, скрывающие команды

первый взгляд выглядело как невинный мем, содержало внутри себя команды для вредоносного трояна. Это было сделано с использованием техники, называемой «стеганография», при которой один медиафайл (изображение) может скрывать внутри себя другой медиафайл (сообщение). В то время как все остальные просто увидят мем и пойдут дальше, вредоносная программа загрузит файл изображения, откроет его и извлекет скрытое внутри сообщение.

Что делали команды

Мемы, размещенные в ленте, содержали сообщение «/print». Когда вредоносная программа прочитает эту команду, она сделает снимок экрана жертвы и отправит его разработчику. Это не особенно сложная и хорошо спланированная атака, но если разработчику удастся сделать снимок в тот момент, когда кто-то обрабатывает конфиденциальную информацию, это может привести к огромным последствиям!

Другие команды, которые может выполнять вредоносное ПО, включают «/clip» для кражи всего, что находится в буфере обмена пользователя, «/docs» для проверки имен файлов на компьютере пользователя и «/processos» для просмотра запущенных процессов. на компьютере жертвы. Каждый из них был передан вредоносному ПО с помощью описанного выше метода обмена мемами, поэтому, хотя пользователи Твиттера получали постоянный поток макросов изображений, вредоносное ПО получало команды из дома.

К счастью, эта маленькая хитрость была обнаружена после того, как «бомбардировщик» опубликовал в Твиттере всего два мема. Twitter был проинформирован об аккаунте, который был немедленно закрыт. Однако это показывает, насколько изобретательными стали хакеры в сокрытии своих сообщений.

Что делали команды

о два твита, исследователи прогнозируют, что вредоносное ПО впервые появилось на сцене два месяца назад. До сих пор неизвестно, как люди вообще заразились трояном.Что это значит

То, что мы видим здесь, — это результат того, что разработчики вредоносного ПО максимально скрывают свои следы. Сохранение тайны о вредоносном ПО — лучший способ гарантировать, что оно распространится далеко и соберет как можно больше ценной информации. Никто не заподозрит, что мем-изображение в Твиттере будет содержать вредоносные команды, и поэтому для разработчиков вредоносных программ это идеальный способ контролировать свое программное обеспечение в дикой природе.

К счастью, метод предотвращения заражения не изменился. Постоянно обновляя популярный антивирус, не нажимая на подозрительные файлы и загрузки и сохраняя при этом смекалку, вам даже не придется беспокоиться о мемах, командующих троянами в Твиттере.

Вредоносные мемы

Поскольку вирусы становятся крупным бизнесом, для их разработчиков крайне важно скрыть следы. Этот новый метод использования Twitter в качестве командной базы является новым примером этого, когда сообщения скрываются на виду!

Что вы думаете об этом новом методе управления вредоносным ПО? Дайте нам знать ниже.

Изображение предоставлено: Trend Micro