Возможно, вы знакомы с тем, как работает хакерство и как люди могут получить доступ к вашему компьютеру через Интернет. Может показаться странным полагать, что хакеры могут взломать беспроводные мыши и адаптеры клавиатур и использовать их в своих целях. К сожалению, это не так странно, как вы думаете! Используя уязвимость в безопасности некоторых адаптеров, хакеры теперь могут контролировать или отслеживать вводимые пользователем данные в компьютер в радиусе 100 метров. Хотя это очень страшно, не волнуйтесь; мы расскажем вам, что делает эта атака и как от нее защититься.

Читайте также: 20 вещей, которые стоит попробовать, если мышь постоянно зависает в Windows

Как это работает

Чтобы понять, как работает этот перехват, давайте посмотрим, как работают беспроводные адаптеры. Вы подключаете адаптер к USB-порту и включаете беспроводную мышь или клавиатуру. Когда вы используете мышь или клавиатуру, она сообщает вашему приемнику, что он делает, например, когда вы перемещаете мышь, нажимаете кнопку или вводите клавишу.

Теоретически это открывает возможности для эксплуатации. Е

Contents

Как это работает

себе, что кто-то подключается к вашему беспроводному адаптеру и притворяется беспроводной мышью или клавиатурой, тогда он будет иметь контроль над мышью и клавиатурой компьютера этого пользователя. Затем они смогут использовать этот элемент управления для выполнения нежелательных действий на этом компьютере.Но наверняка производители подумали об этом и встроили защиту в свои адаптеры. Это верно; не всебеспроводные клавиатуры и мыши имеют этот недостаток. Однако некоторые так и делают, и существует история, как этот недостаток ускользнул в Сеть.

Как это произошло

Согласно Проводной , причина, по которой эти устройства настолько уязвимы для поддельных входов, связана с чипом производства Nordic Semiconductor. Nordic продавала чипы производителям без какого-либо обеспечения. Идея состоит в том, что Nordic заложила в чипы возможность обеспечения безопасности и позволила производителям кодировать свои собственные меры безопасности. К сожалению, некоторые производители беспроводных клавиатур и мышей не в полной мере воспользовались этой возможностью. В результате некоторые чипы, продаваемые потребителям, имели не очень высокий уровень безопасности.

Уязвимость безопасности имеет два уровня. Первый — когда данные «не зашифрованы», что позволяет угонщикам читать и отправлять данные на адаптер. Второй — когда данные зашифрованы, но не проверяется должным образом, является ли устройство, от которого оно получает команды, законным. В этом случае, если шифрование будет взломано, хакеры смогут без проблем отправить данные.

Атака

Итак, предположим, что кто-то использует один из этих уязвимых адаптеров. Как будет выглядеть один из этих хаков?

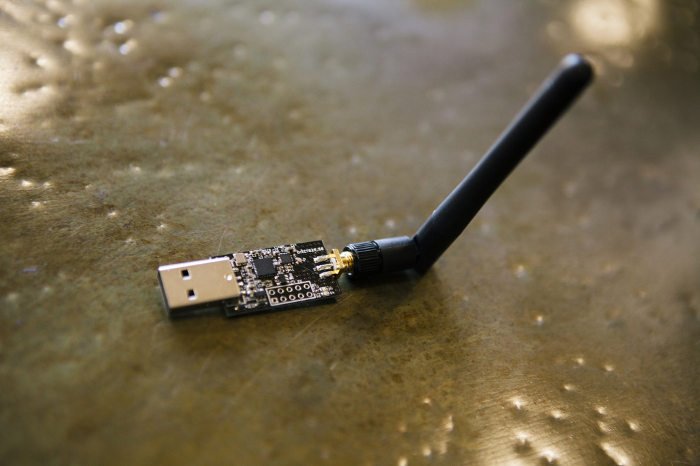

Прежде всего, хакеру, намеревающемуся взломать беспроводной адаптер, не требуется дорогостоящее специализированное оборудование. Всего лишь антенна за 15 долларов и несколько строк кода Python предоставляют им доступ к любому адаптеру в радиусе 100 метров. Адаптер, использованный в статье Wired, выглядел так,

Как это произошло

изображении.

Не то, что вы легко заметите в общественном месте!

Как только хакер обнаружит открытый адаптер, он может сделать одно из двух:

- Они могут начать отправлять данные на адаптер, чтобы имитировать поведение клавиатуры и мыши. На этом этапе они могут перенаправить компьютер пользователя так, как пользователь этого не хочет. Деструктивный хакер может удалить файлы и папки, а более хитрый заставит компьютер жертвы загрузить и установить вредоносное ПО.

- В противном случае они смогут получить доступ к адаптеру и использовать его для просмотра того, что вы вводите. Это означает, что любые пароли или важная информация, введенная с помощью беспроводной клавиатуры, могут быть прочитаны хакером и использованы для входа в конфиденциальные учетные записи.

Люди часто отключают компьютеры от Интернета, чтобы предотвратить подобные атаки. К сожалению, с установленным уязвимым беспроводным адаптером это не так безопасно, как хотелось бы!

Как защитить себя

Итак, что вы можете сделать, чтобы защититься от подобных атак?

Проверьте свое устройство

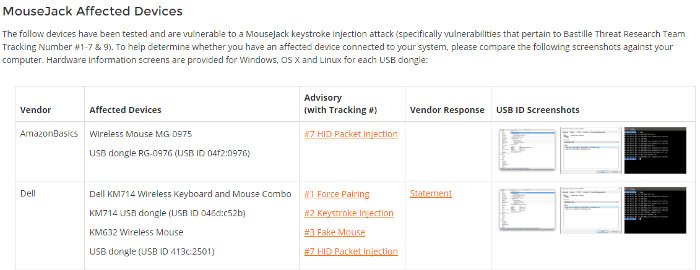

Прежде всего, вам необходимо убедиться, что используемое вами устройство действительно уязвимо для атак. Некоторые производители не обеспечили должную безопасность в своих продуктах, но не все. Есть вероятность, что у вас есть устройство, на котором уже установлена соответствующая система безопасности. Чтобы проверить, подвержено ли ваше устройство этому методу взлома, проверьте Атакаа ссылка и эта ссылка и проверьте, есть ли ваше устройство в списке.

Обновить прошивку

Если его нет, то все в порядке. Но что, если ваше устройство есть в списке – что делать тогда? Прежде всего проверьте, есть ли на вашем устройстве обновление прошивки, исправляющее этот эксплойт. Вы можете сделать это, зайдя на веб-сайт компании, поставившей ваше оборудование, и проверив раздел драйверов на наличие загрузок. При загрузке драйвера убедитесь, что в примечаниях указано, что он устраняет эту проблему.

Подключитесь

Однако вы можете обнаружить, что производитель уже давно отказался от обновлений вашего устройства, и вам не повезло. Ну что теперь? Подключитесь, конечно! Они могут стараться изо всех сил, но хакерам не удастся взломать проводное соединение по воздуху. Это абсолютно безопасный способ защитить ваше оборудование от взлома.

Найдите более мощное устройство

Если подключение к проводному соединению невозможно, вы можете рассмотреть возможность приобретения оборудования с достаточной степенью защиты. Найдите поставщиков, которых нет в списках уязвимых устройств, и купите продукт, который они продают. Вы также можете использовать устройство Bluetooth, если оно используется вашим компьютером, но вам также необходимо помнить о проблемах безопасности, связанных с Bluetooth.

Заблокируйте свой компьютер

Если вы действительно застряли в выборе вариантов, заблокируйте компьютер, пока он находится без присмотра, по крайней мере, чтобы он не использовался, пока вы за ним не наблюдаете. Это по-прежнему не помешает кейлоггерам получить информацию, и может показаться, что это откладывает неизбежное, поэтому это не идеальный вариант.

Безопасность

Хотя этот метод взлома вашего компьютера звучит очень пугающе, знание того, какие устройства затронуты, и принятие мер может защитить вас. Известны ли вам случаи взлома чьих-либо беспроводных устройств? Вас это пугает или вы чувствуете, что работать в реальной жизни слишком хлопотно? Пожалуйста, дайте нам знать в комментариях.