![]() Недавно новое вредоносное ПО сеяло хаос в Интернете, лишая невинных пользователей доступа к файлам и требуя деньги. Cryptolocker – это форма вируса, известная как « программа-вымогатель », которая пытается вымогать деньги в обмен на предоставление пользователям того, что у них уже есть, но к чему они больше не имеют доступа.

Недавно новое вредоносное ПО сеяло хаос в Интернете, лишая невинных пользователей доступа к файлам и требуя деньги. Cryptolocker – это форма вируса, известная как « программа-вымогатель », которая пытается вымогать деньги в обмен на предоставление пользователям того, что у них уже есть, но к чему они больше не имеют доступа.

Так что же такого в Cryptolocker, который меняет правила игры, и как не стать жертвой этой гнусной угрозы? Именно это мы и хотим рассмотреть сегодня.

Что такое Cryptolocker?

Это простой вопрос, и ответ — «вредоносное ПО», но дело обстоит гораздо глубже, потому что все это далеко не просто. Чтобы получить более глубокий взгляд, мы посмотрим, что скажут эксперты по безопасности.

Брайан Кребс, ранее отвечавший за безопасность в Washington Post, а в настоящее время ведущий блог Contents

Что такое Cryptolocker?

le="Кребс о безопасности">Кребс о безопасности , утверждаетCryptolocker — это новый дьявольский вариант старой аферы. Вредоносная программа шифрует все самые важные файлы на компьютере жертвы – изображения, кино- и музыкальные файлы, документы и т. д. – а также любые файлы на подключенных или сетевых носителях.

Кребс продолжает объяснять:

Затем Cryptolocker требует оплату через Bitcoin или MoneyPak и устанавливает на рабочем столе жертвы часы обратного отсчета, которые отсчитывают время в обратном направлении от 72 часов. Жертвы, платящие выкуп, получают ключ, который разблокирует их зашифрованные файлы; те, кто позволит таймеру истечь перед оплатой, рискуют навсегда потерять доступ к своим файлам.

В последние дни воры начали предоставлять жертвам больше времени для оплаты – очевидная попытка просто получить больше денег. В конце концов, те, кто путешествует, все равно могут заплатить, когда вернутся и обнаружат проблему.

Эксперт по безопасности Стив Гибсон объяснит это

Он устанавливается в папку «Документы и настройки» под случайно сгенерированным именем и добавляется (только для Windows) в список автозапуска Windows, чтобы он выполнялся каждый раз, когда вы запускаете Windows или запускаете Windows. Он создает длинный список случайных имен серверов в доменах.biz,.co.uk,.com,.info,.net,.org и.ru.

Как это получить?

Обычно он устанавливается посредством фишинговых атак в электронной почте. Таким образом, люди получат электронное письмо, которое покажется им разумным, и они нажмут на ссылку, и это будет исполняемый файл, и теперь они будут заражены. Не дайте себя обмануть файлам, которые кажутся чем-то другим — например, документом Word или PDF, поскольку они все равно могут быть скрытыми EXE-файлами.

Однако недавние исследования показали, что проблема расширяется: теперь вредоносное ПО также может быть развернуто на взломанных и вредоносных веб-сайтах, используя устаревшие плагины браузера.

Как избежать этого

Простой ответ — не открывать вложения электронной почты, если вы не уверены, что они были отправлены этим человеком и это файлы, которые вы ожидали получить. Если у вас есть сомнения, свяжитесь с отправителем и узнайте. Также проверьте свойства файла: на самом делеmalware.pdf может быть «malware.pdf.exe».

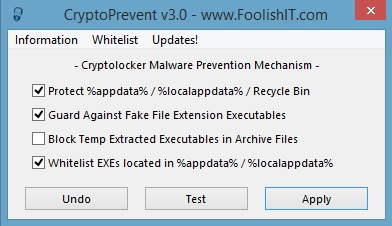

Также может помочь новая утилита, выпущенная компанией Foolish IT (да, название глупое, но компания – нет). КриптоПревент «это небольшая утилита для блокировки любой ОС Windows (XP, Vista, 7, 8 и 8.1) для предотвращения заражения вредоносным ПО Cryptolocker или «программой-вымогателем», которая шифрует личные файлы, а затем предлагает расшифровка за платный выкуп».

Заключение

Хотя CryptoPrevent может помочь, лучшая защита для пользователей всегда одна и та же. В