Виртуальные частные сети (VPN) широко используются для защиты вашей активности в Интернете и местоположения, позволяя обходить геоблокировку и цензуру. Однако у них есть уязвимости, такие как потенциальная утечка данных с устаревших серверов, политики хранения данных, блокировка IP-адресов VPN и более низкие скорости. Хотя они остаются эффективными для многих целей, вы можете рассмотреть альтернативы VPN, если не можете получить доступ к определенному сайту или приложению.

Contents

- 1 1. Луковая маршрутизация (Tor)

- 2 2. Управление идентификацией и доступом (IAM)

- 3 3. Управление привилегированным доступом (PAM)

- 4 4. Доступ к сети с нулевым доверием (ZTNA)

- 5 5. SSH-туннелирование

- 6 6. Чесночная маршрутизация (I2P)

- 7 7. Умные DNS-решения

- 8 8. Браузеры, ориентированные на конфиденциальность

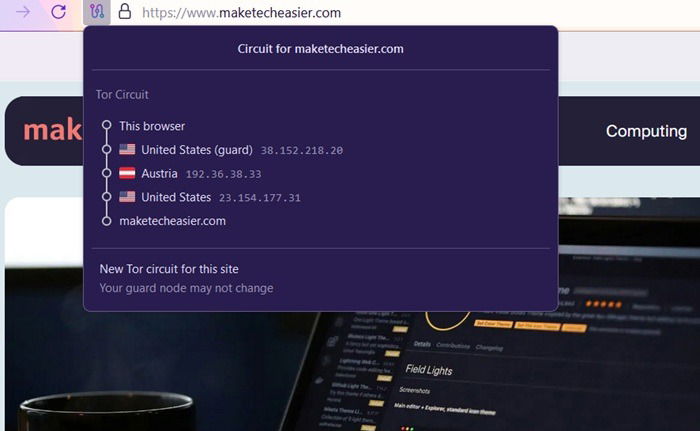

1. Луковая маршрутизация (Tor)

VPN обеспечивает безопасность с помощью расширенного шифрования, но это происходит только один раз на каждом сервере. Вместо однократного шифрования попробуйте луковую маршрутизацию с помощью Проект Тор — популярной альтернативы VPN. Tor несколько раз шифрует ваши данные и отправляет их через разные серверы, управляемые добровольцами.

Эти серверы не знают, откуда взялись данные, поскольку каждый уровень шифрования очищается, как «луковица». Слабыми местами являются узлы входа в Tor, которые могут видеть интернет-провайдеры, но все остальное безопаснее и анонимнее.

Tor — отличная альтернатива VPN, особенно для доступ к темной паутине . Его также можно использовать для посещения обычных веб-сайтов. Если вы хотите избежать слежки, отслеживания и цензуры, Tor предлагает лучший бесследный просмотр, чем VPN. Однако, если вы хотите играть в игры или смотреть фильмы, лучше использовать VPN, поскольку Tor обычно работает медленнее.

Связано : если у вас низкая пропускная способность из-за ограничений интернет-провайдера на Tor, попробуйте эти методы , чтобы обойти регулирование.

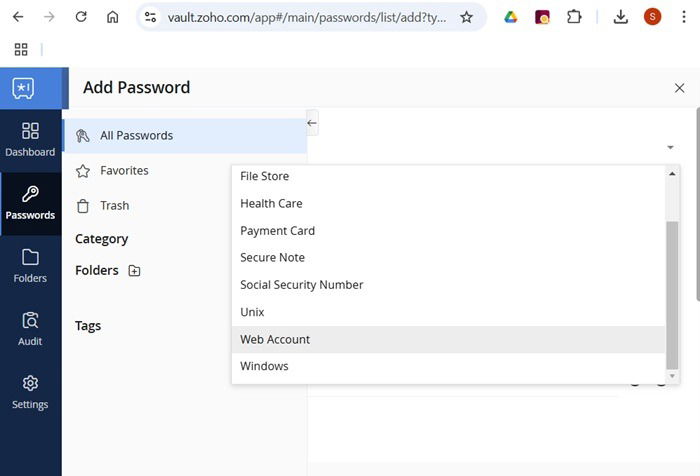

2. Управление идентификацией и доступом (IAM)

Решения для управления идентификацией и доступом (IAM) широко распространены в школах, компаниях и других организационных сетях. Их основная цель — предотвратить утечку данных, защищая личность пользователя, а не IP-адреса. Они служат сильной альтернативой VPN, поскольку требуют нескольких форм проверки перед предоставлением доступа к ресурсам.

Я использую Зохо Хранилище , который предлагает бесплатную пожизненную учетную запись для одного пользователя. Он защищает мои пароли с помощью 256-битного шифрования AES для таких учетных записей, как Google, Microsoft, банковских счетов и т. д. Мне нравится, что он дает мне бесплатный доступ ко всем функциям IAM, таким как тайм-аут бездействия и многофакторная аутентификация. Благодаря мобильным приложениям и расширениям мои пароли находятся в безопасности и скрыты в каждом браузере и устройстве.

Решения

Microsoft Entra ID и IAM Google – это еще один надежный вариант защиты личных данных, но в настоящее время они не предлагают бесплатные пробные версии. Существует множество решений IAM премиум-класса, например IdentityForce, который мы рассмотрели ранее. Исходя из моего прошлого опыта работы в компании Sophos, занимающейся сетевой безопасностью, я настоятельно рекомендую ScaleFusion из-за его замечательных функций.

3. Управление привилегированным доступом (PAM)

Хотя решения IAM отлично подходят для обычных пользователей Интернета, они не удовлетворяют потребности в безопасности тех, у кого более высокий уровень доступа, например сетевых администраторов, генеральных директоров или владельцев веб-сайтов, которые контролируют доступ пользователей для всех. Эти учетные записи являются основной мишенью для похитителей данных и хакеров. Например, Утечка данных NPD в 2024 году раскрыли миллионы личных данных.

Хакеры часто используют уловки доверия и атаки социальной инженерии, чтобы добраться до пользователей, которые контролируют общий доступ. Даже если вы считаете, что никто за пределами вашей организации не знает ваших привилегированных пользователей, лучший способ защитить их — использовать управление привилегированным доступом (PAM). Это похоже на IAM, но для администраторов и суперпользователей.

Я считаю, что PAM360 от ManageEngine — отличное решение PAM. Как и другие IAM, он имеет централизованное хранилище паролей. Но он также предлагает дополнительные функции, такие как владение и совместное использование паролей на основе ролей, автоматический сброс паролей для привилегированных учетных записей, срок действия которых истекает для предотвращения утечек, а также мониторинг и запись пользовательских сеансов. Вы можете получить доступ к бесплатной пробной версии на сайте.

Важно : если у провайдера VPN нет строгой политики отсутствия журналов, например Удаление данных ExpressVPN при перезагрузке сервера, ваши данные могут быть утеряны.

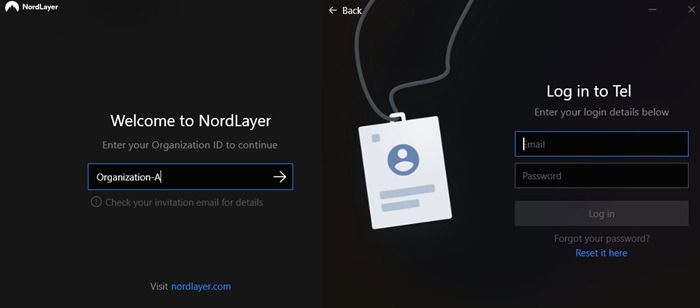

4. Доступ к сети с нулевым доверием (ZTNA)

Большинство кибератак происходит через Интернет, но вы можете использовать доступ к сети с нулевым доверием (ZTNA) в качестве альтернативы VPN, чтобы уменьшить поверхность атаки. Вместо использования обычного Интернета ZTNA полагается на частную сеть приложений, доступ к которой закрыт как для внутренних сотрудников, так и для внешних пользователей. Во время попыток доступа каждый должен самостоятельно подтвердить свою аутентификацию, отсюда и термин «нулевое доверие». Чем конфиденциальнее информация, тем строже аутентификация.

В качестве примера NordVPN предлагает решение ZTNA под названием НордЛайер . Он работает, позволяя только авторизованным пользователям подключаться через приложение NordLayer с использованием двухфакторной аутентификации, биометрии и других протоколов нулевого доверия. Как сетевой администратор, я могу изолировать все офисы по всему миру от вторжений. NordLayer также интегрируется с несколько VPN серверами NordVPN для обеспечения дополнительной безопасности. В идеале для управления системой нулевого доверия даже не требуется присутствие сетевого администратора.

Также читайте : ZTNA обычно используется в организациях здравоохранения для соблюдения таких норм, как HIPAA. Но обычные пользователи Интернета тоже могу попробовать используют такие приложения, как ЗероНет .

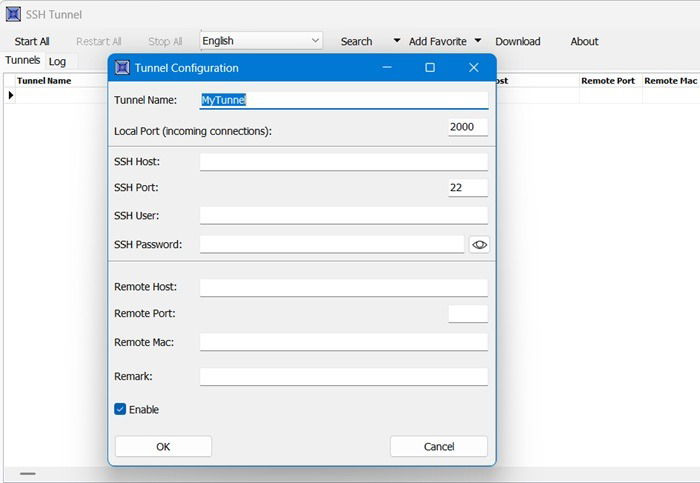

5. SSH-туннелирование

Хотя VPN защищает всю вашу сеть, иногда вам нужно защитить только одно приложение или порт или безопасно запустить удаленное приложение. В этих случаях вы можете использовать приложение туннелирования SSH (Secure Shell) для пересылки информации из этого конкретного приложения или порта. Основная цель использования туннелирования SSH — защитить личность вашего удаленного компьютера, поскольку вы не хотите, чтобы он был доступен из Интернета.

Если вы новичок в туннелировании SSH, это может показаться технически сложным. В большинстве случаев вам понадобится знать инструменты командной строки, . В Windows, Linux и Mac вы также можете использовать приложения, созданные для этой цели. В основном вам понадобятся локальный и удаленный хост, номера портов, имена пользователей и пароли. Одним из полезных приложений является SFTP-сервер Ребекс Буру , которое бесплатно для некоммерческого использования.

6. Чесночная маршрутизация (I2P)

Как и луковая маршрутизация Tor, чесночная маршрутизация — это еще один децентрализованный метод доступа к удаленным серверам, который в основном используется нишевой группой в группе Невидимый интернет-проект (I2P) , которой было изначально часть Freenet . В отличие от Tor, который шифрует один поток данных несколько раз на разных серверах, чесночная маршрутизация объединяет несколько потоков данных, каждый из которых имеет свои собственные уровни шифрования, подобно зубчику чеснока.

Нет центрального хоста, как в случае с Tor. Вместо этого консоль маршрутизатора I2P соединяет вас на различные сайты в сети. В этой децентрализованной сети вы можете найти различные ссылки I2P (называемые «eepsites») для дальнейшего доступа.

Хотя ее веб-сайты несколько устарели, сеть I2P по-прежнему используется людьми, заботящимися о конфиденциальности, или теми, кто хочет обойти цензуру и наблюдение. На протяжении многих лет я использую I2P для хранения личных файлов в анонимном почтовом ящике, который можно открыть только из этой сети.

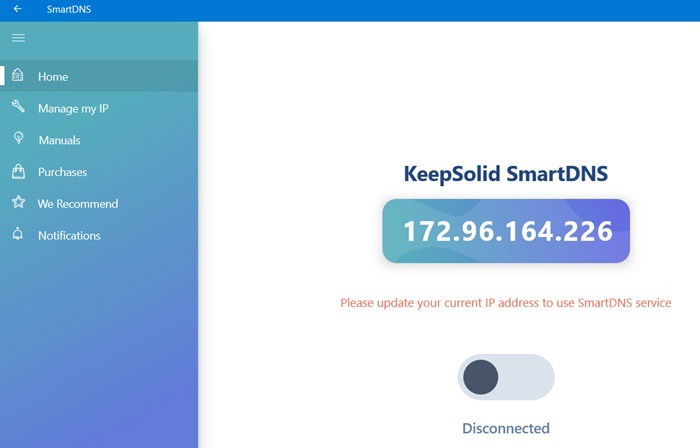

7. Умные DNS-решения

Каждый раз, когда вы заходите на веб-сайт, ваше устройство отправляет DNS-запросы, которые могут раскрыть ваш IP-адрес в ходе просмотра. Хотя цель VPN – предотвратить утечку DNS, многие из них, особенно бесплатные, не справляются с этой задачей. Интеллектуальное решение DNS – это эффективная, но менее известная альтернатива VPN, позволяющая обойти ограничения геоблокировки на потоковые сайты, такие как Netflix . Иногда она может оказаться успешной там, где не работают VPN.

В одном из этих умных решений DNS, SmartDNS от KeepSolid , просто включите его, чтобы обновить DNS до местоположения в США. Это позволяет вам получить доступ к неограниченному контенту, например потоковому вещанию и телешоу, независимо от вашего IP-адреса. Он доступен в виде бесплатной пробной версии.

Одним из основных преимуществ интеллектуальных решений DNS является их скорость, которая зависит только от текущей конфигурации вашего интернет-провайдера. Это происходит потому, что изменяются только ваши DNS-запросы, а трафик данных не передается по нескольким серверам, что обеспечивает согласованность и скорость.

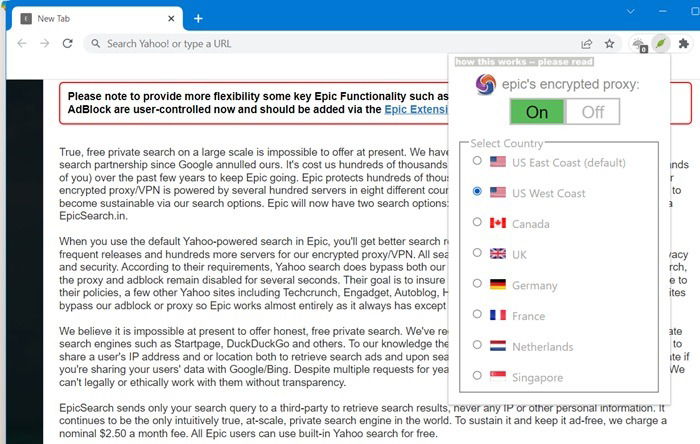

8. Браузеры, ориентированные на конфиденциальность

Это простое решение без излишеств, которое мы приберегли напоследок. Вместо того, чтобы иметь дело со сложным программным обеспечением и конфигурациями или платить за услугу VPN, вы можете загрузить браузер, ориентированный на конфиденциальность. Они часто оснащены функциями, ориентированными на конфиденциальность, которые иногда могут обеспечить лучшую истинную анонимность, чем VPN. Некоторые из лучших вариантов включают Храбрый, Эпический, Вивальди и Опера , каждый из которых предлагает уникальные функции конфиденциальности.

Например, в браузере Brave есть функция под названием «Рандомизация отпечатков пальцев», которая не позволяет веб-сайтам идентифицировать и отслеживать вашу активность в Интернете. С этим сталкиваются даже многие продвинутые VPN, поскольку их шифрования не всегда достаточно. Между тем, браузер Epic использует зашифрованные прокси-серверы, которые предлагают возможности, подобные VPN, и даже работают на некоторых потоковых сайтах. Поскольку вы получаете эти преимущества бесплатно, они являются лучшей и наиболее жизнеспособной альтернативой VPN.

Вы также можете использовать обычные анонимные прокси-серверы в качестве альтернативы VPN, но их безопасность, как правило, ниже. Однако, если вы не хотите оставлять после себя следов и хотите быстро анонимно просматривать страницы, иногда можно использовать некоторые из этих прокси .

Изображение предоставлено: Pixabay . Все скриншоты Саяка Борала.