Одна из величайших особенностей Linux — это количество инструментов с открытым исходным кодом, которые есть в вашем распоряжении, хотя они могут быть и не установлены. В этом руководстве мы установим OpenVas, приложение для сканирования и управления уязвимостями с открытым исходным кодом, а затем запустим первое сканирование уязвимостей.

Прежде всего, нам нужно выбрать базовый дистрибутив Linux. В этом пошаговом руководстве будет использоваться Ubuntu. В некоторых других дистрибутивах, например Kali Linux, он может уже быть установлен.

В дополнение к установке Ubuntu нам нужно будет выбрать, с какой версией OpenVas мы будем работать. На данный момент в обращении находятся три версии. Для этого руководства мы будем использовать новейшую версию — Greenbone Vulnerability Management (GVM) версии 10. Более подробную информацию об OpenVas или GVM можно найти по адресу здесь .

Читайте также: Как просканировать Linux-сервер на наличие вредоносного ПО и руткитов

Начало работы

Чтобы начать установку GVM, нам также необходимо установить соответствующий требуемый репозиторий, от которого зависит GVM. Для этого мы начнем открывать сеанс терминала, нажав Ctrl+ Alt+ Tи выполним следующую команду:

sudo add-apt-repository ppa:mrazavi/gvm

Вывод приведенной выше команды предоставит текстовые инструкции для GVM, а также дополнительные инструкции.

Обновление установки Ubuntu

Начиная с новой установки Ubuntu 18.04, мы хотим убедиться, что мы полностью обновлены. Для этого выполните следующую команду:

sudo apt-get update

Также читайте: Contents

Начало работы

ier.com/use-nessus-vulnerability-scanner-linux/" title="Как использовать сканер уязвимостей Nessus в Linux">Как использовать сканер уязвимостей Nessus в LinuxУстановка OpenVas

На этом этапе мы гото

Обновление установки Ubuntu

молчанию, используемой для GVM, является SQLite. Если вы предпочитаете другую базу данных для использования с этим решением, вы можете найти дополнительные инструкции по ссылке, приведенной выше.Чтобы установить GVM, выполните следующее:

sudo apt install gvm

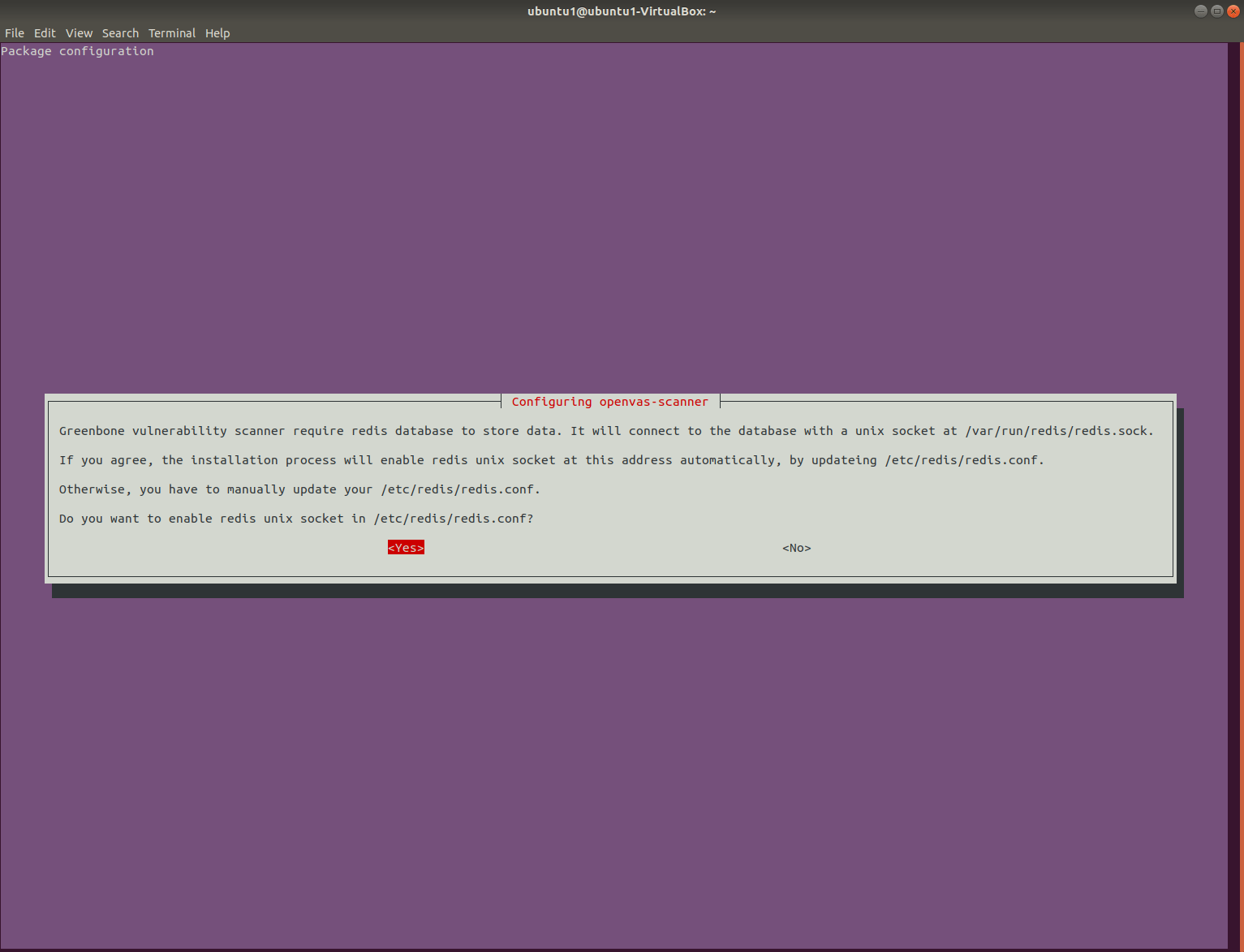

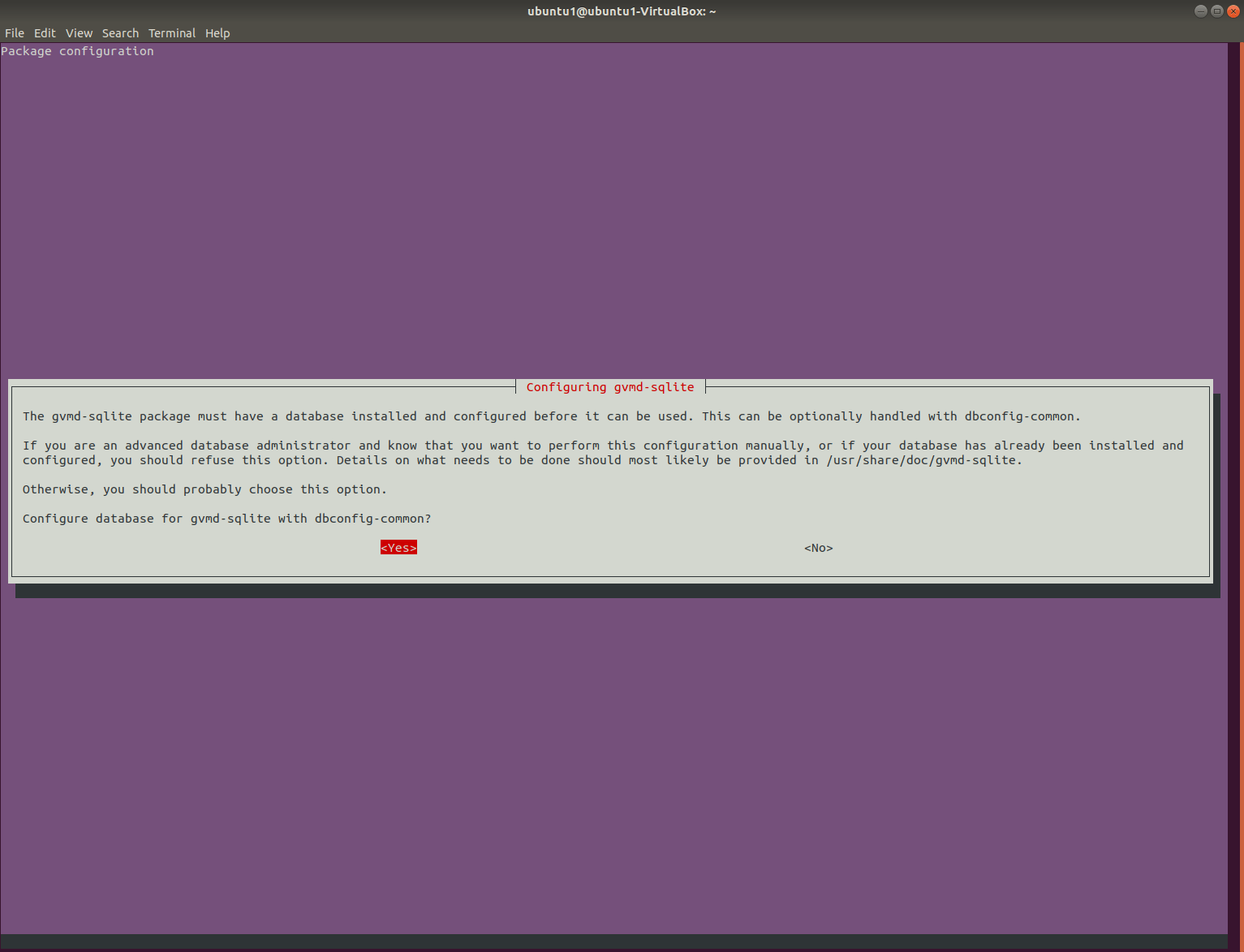

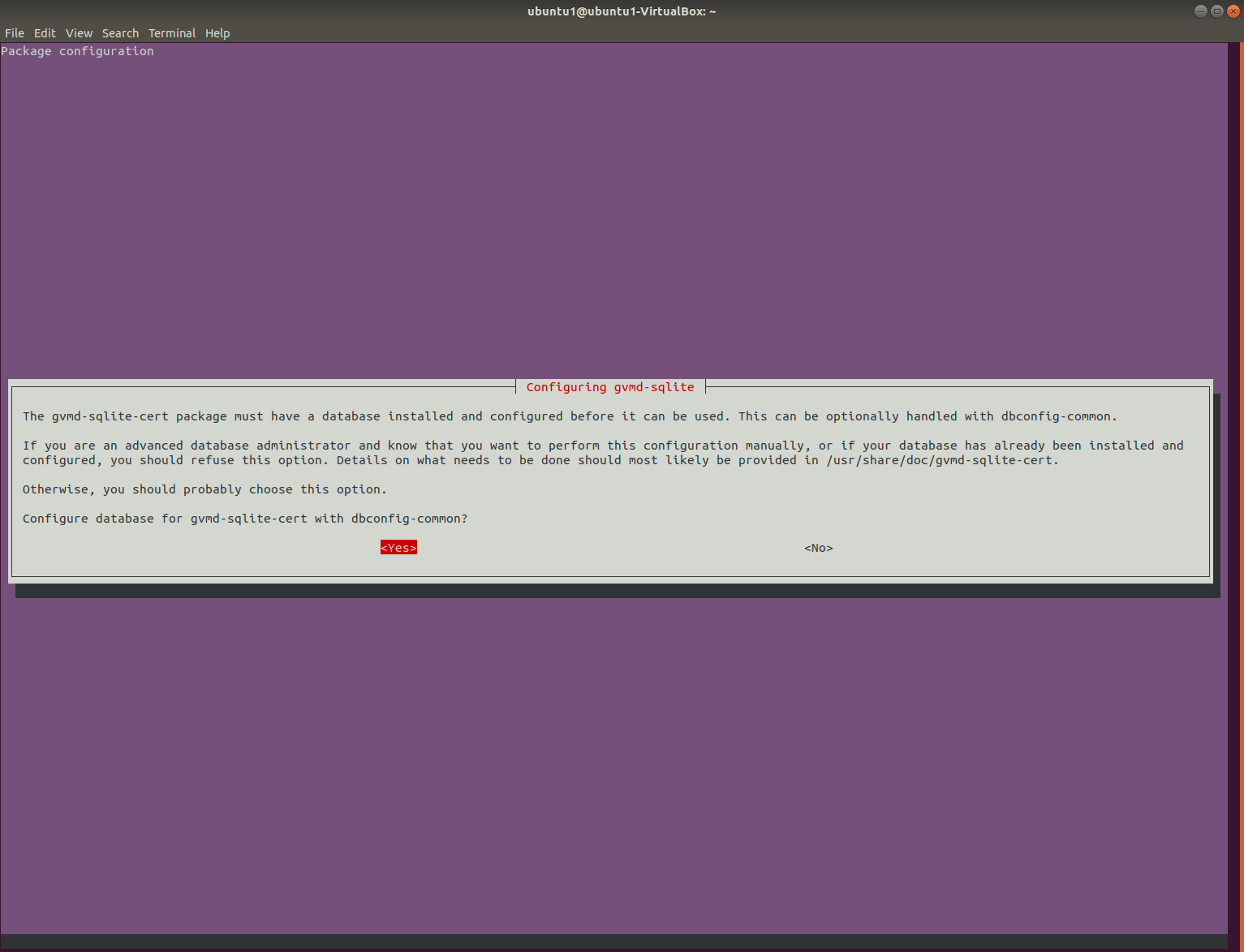

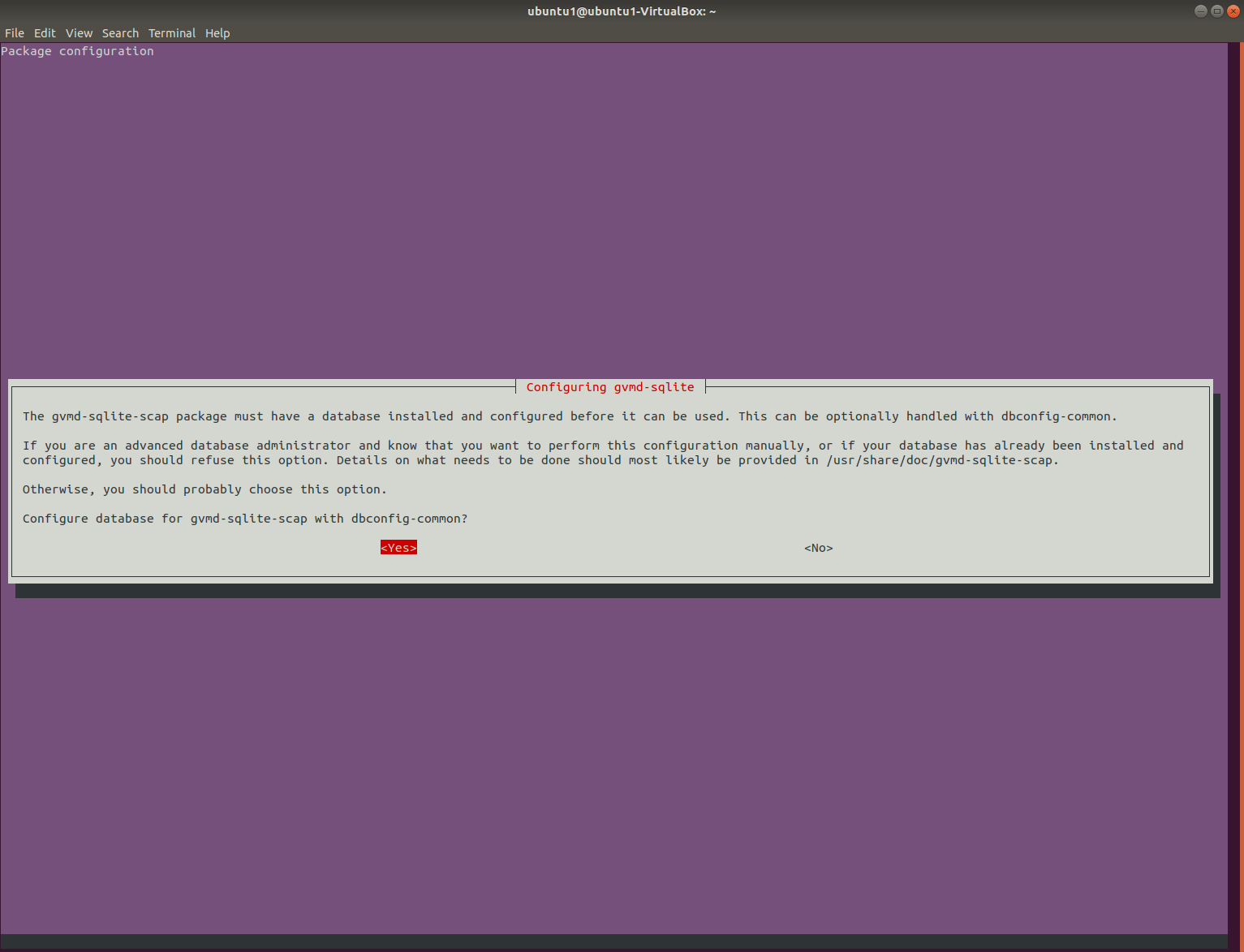

Во время установки вам будет предложено выполнить дополнительные действия по настройке:

Чтобы настроить сокет Unix, выберите «Да».

Чтобы настроить GVMD-sqlite, выберите «Да».

Чтобы настроить GVMD-sqlite-cert, выберите «Да».

Чтобы настроить GVMD-sqlite-scap, выберите «Да».

После завершения установки последним шагом будет обновление данны

Установка OpenVas

с помощью следующего набора команд:sudo greenbone-nvt-sync sudo greenbone-scapdata-sync sudo greenbone-certdata-sync

Также читайте: 5 обязательных инструментов безопасности для вашего ПК с Linux

Запускаем первое сканирование

Поздравляем с завершением установки GVM – теперь самое интересное. Во-первых, чтобы немного поразмыслить, давайте проверим состояние нашей установки. Все правильно работающие приложения при запуске должны показывать зеленую точку или статус «активно». Мы можем сделать это, запустив следующее:

systemctl status gvmd # manager systemctl status openvas-scanner # scanner systemctl status gsad # web ui

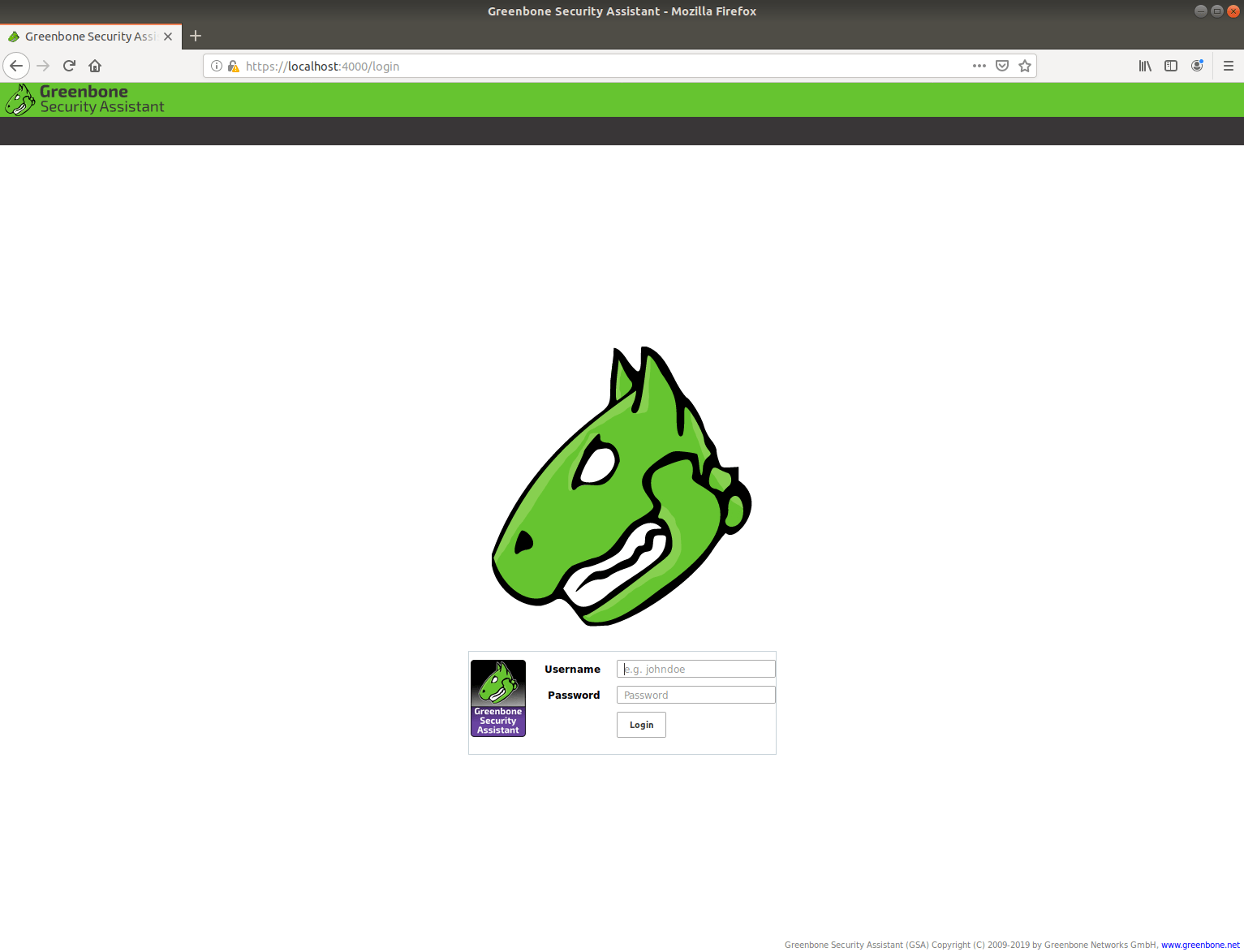

GVM предоставляет пользователям возможность использовать веб-интерфейс. Чтобы получить доступ к веб-интерфейсу, перейдите в веб-браузер по адресу:

https://localhost:4000

Войдите, используя следующие учетные данные:

Username: admin Password: admin

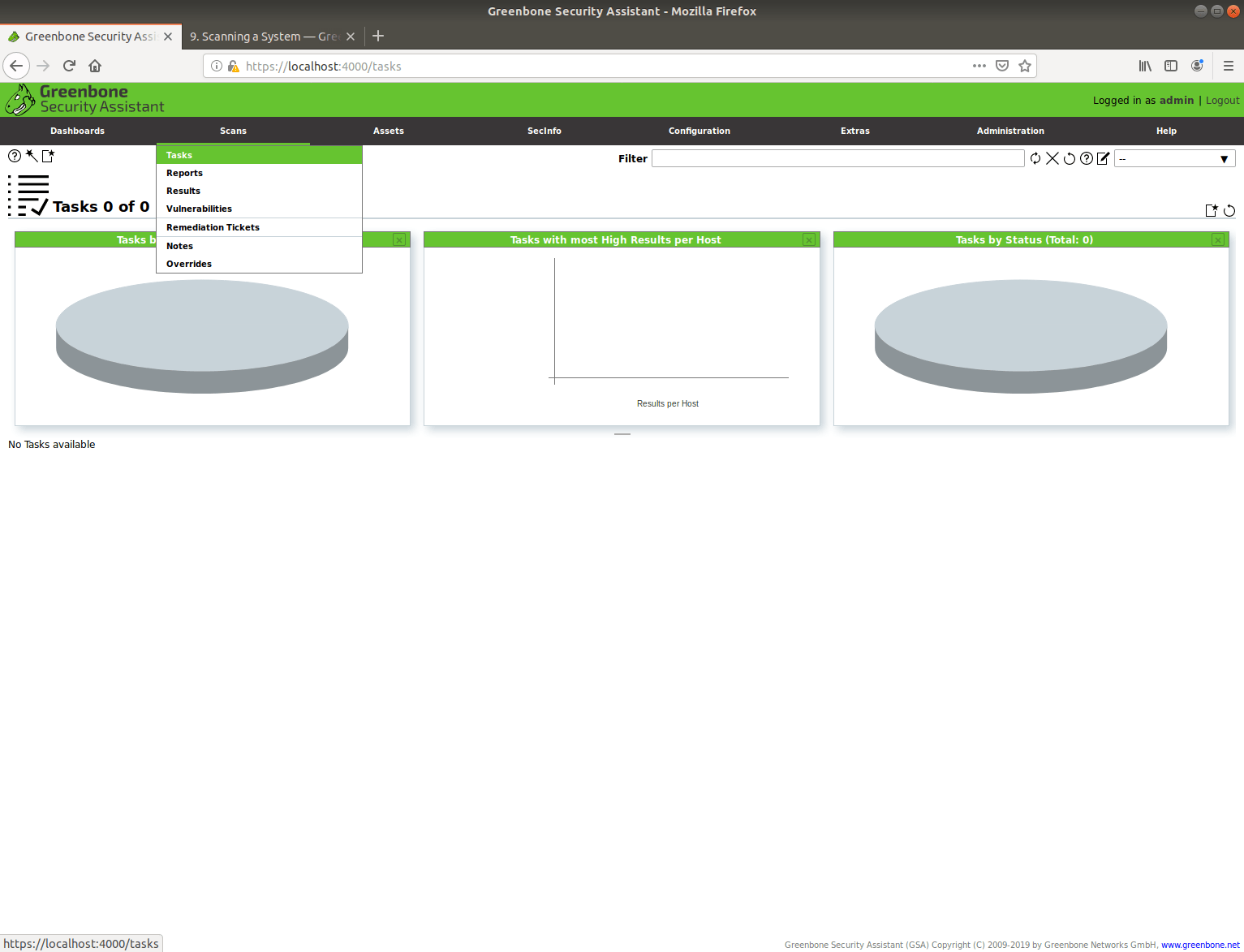

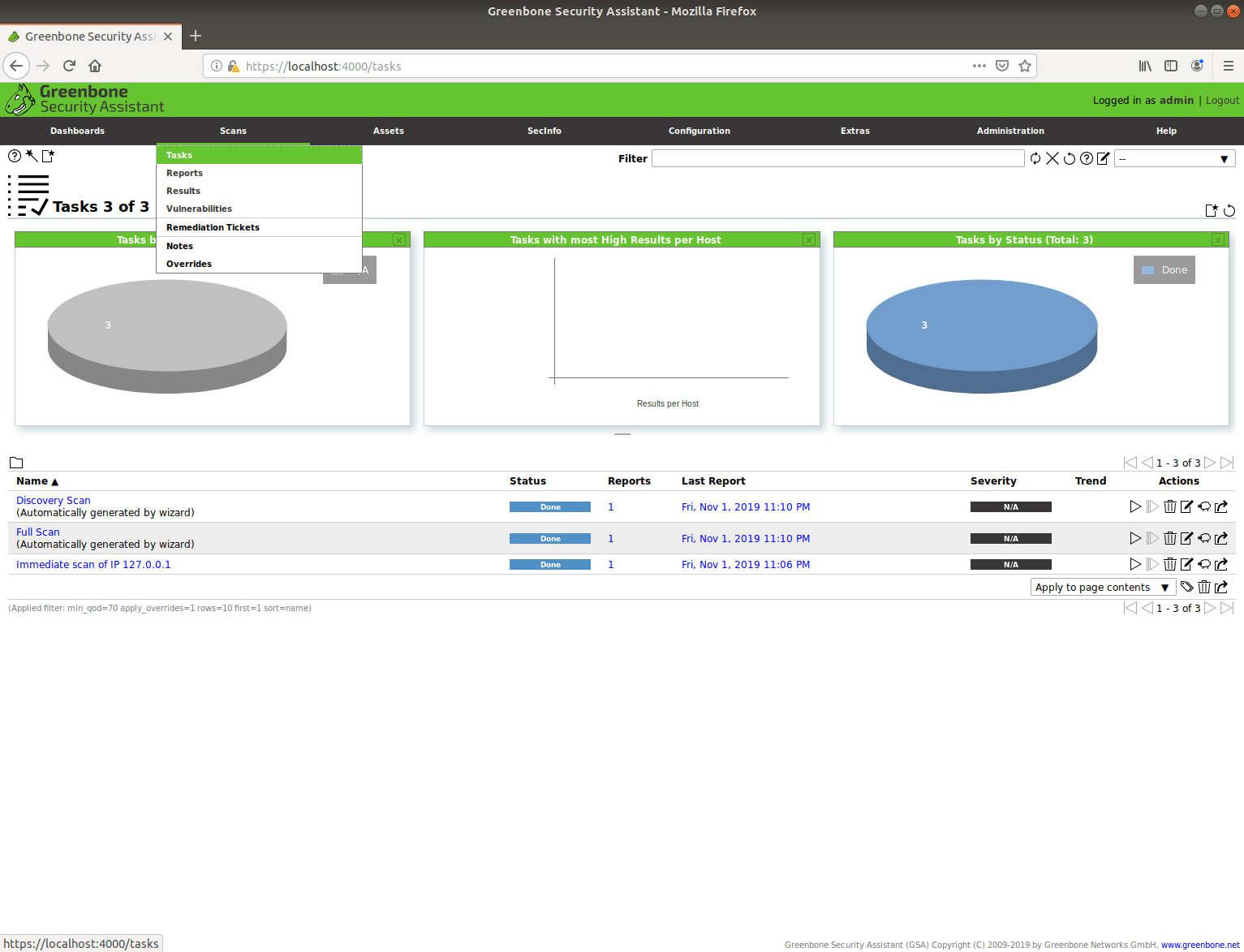

После входа в систему с учетными данными администратора мы можем настроить первое сканирование. Для этого в меню приложения выберите «Сканирование ->Задачи».

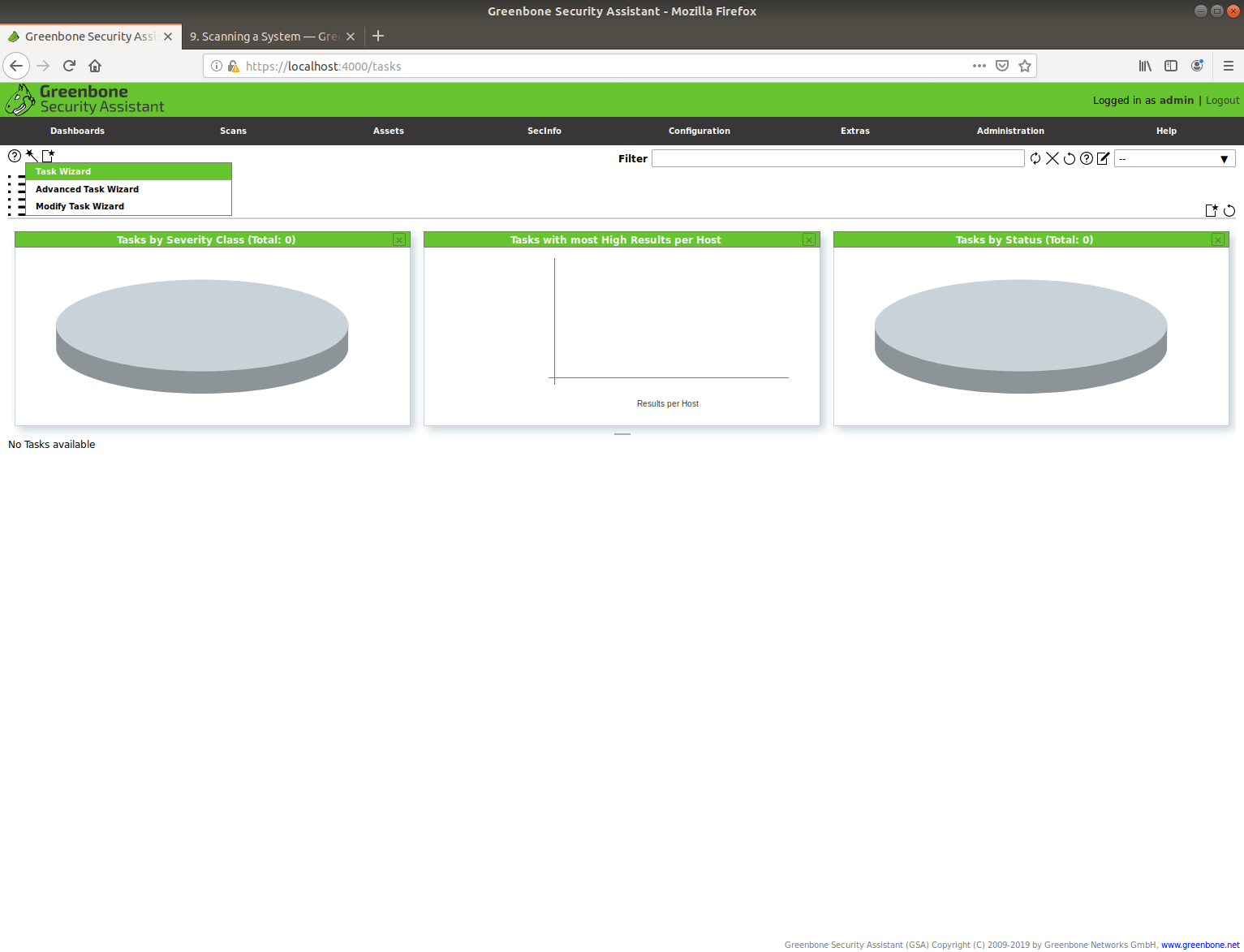

Затем в окне задачи найдите значок «палочки» и выберите «Мастер задач».

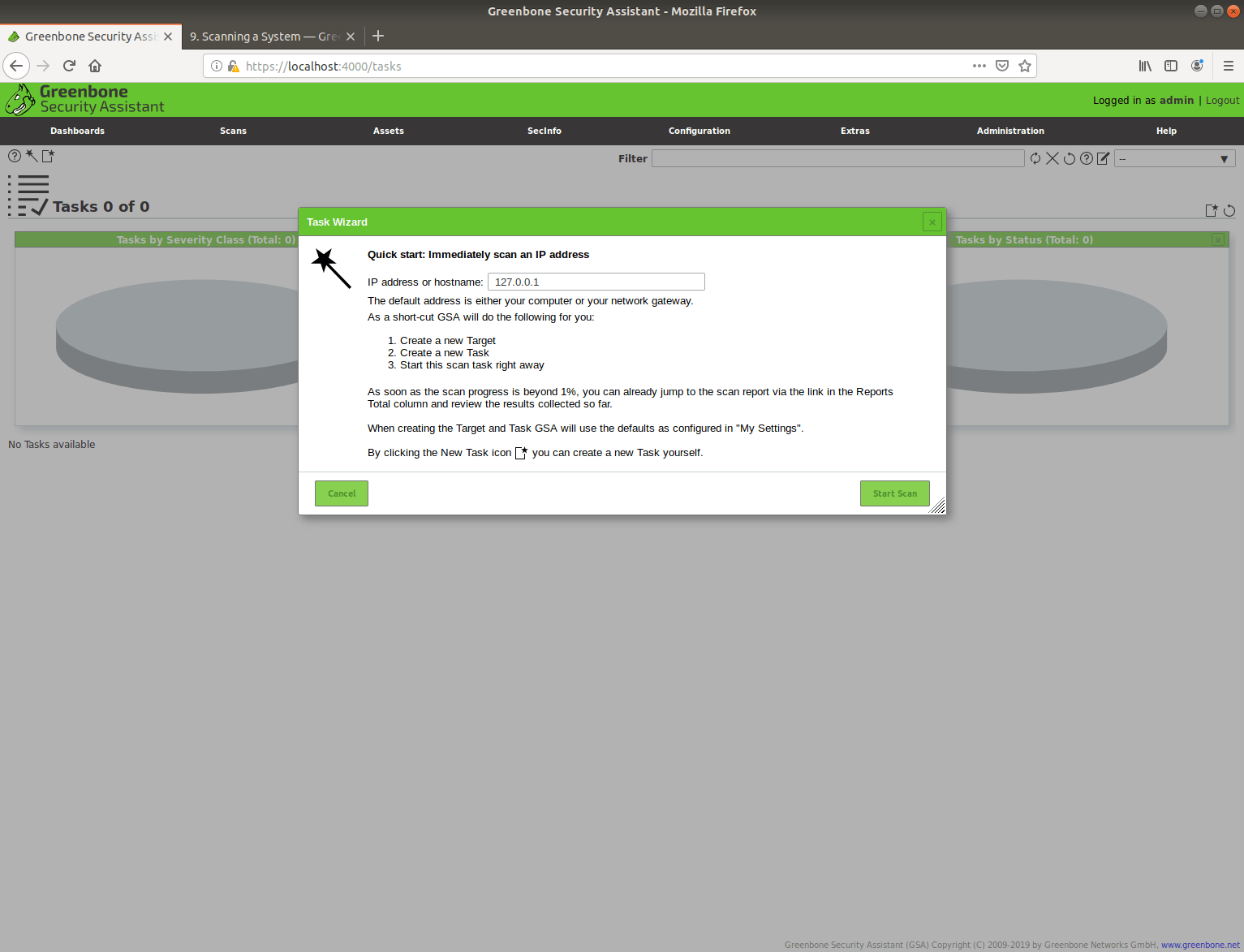

Когда появится окно Мастера задач, мы введем IP-адрес нашего хоста. Поскольку мы используем только одну машину, мы просканируем наш локальный хост. Для этого подтвердите ввод 127.0.0.1. Если нет, введите его вручную в отведенное место.

Нажмите «Начать сканирование» и подождите. Это может занять несколько минут, в зависимости от того, использовали ли вы новую установ

Запускаем первое сканирование

После завершения сканирования вы увидите страницу, похожую на следующие уведомления.

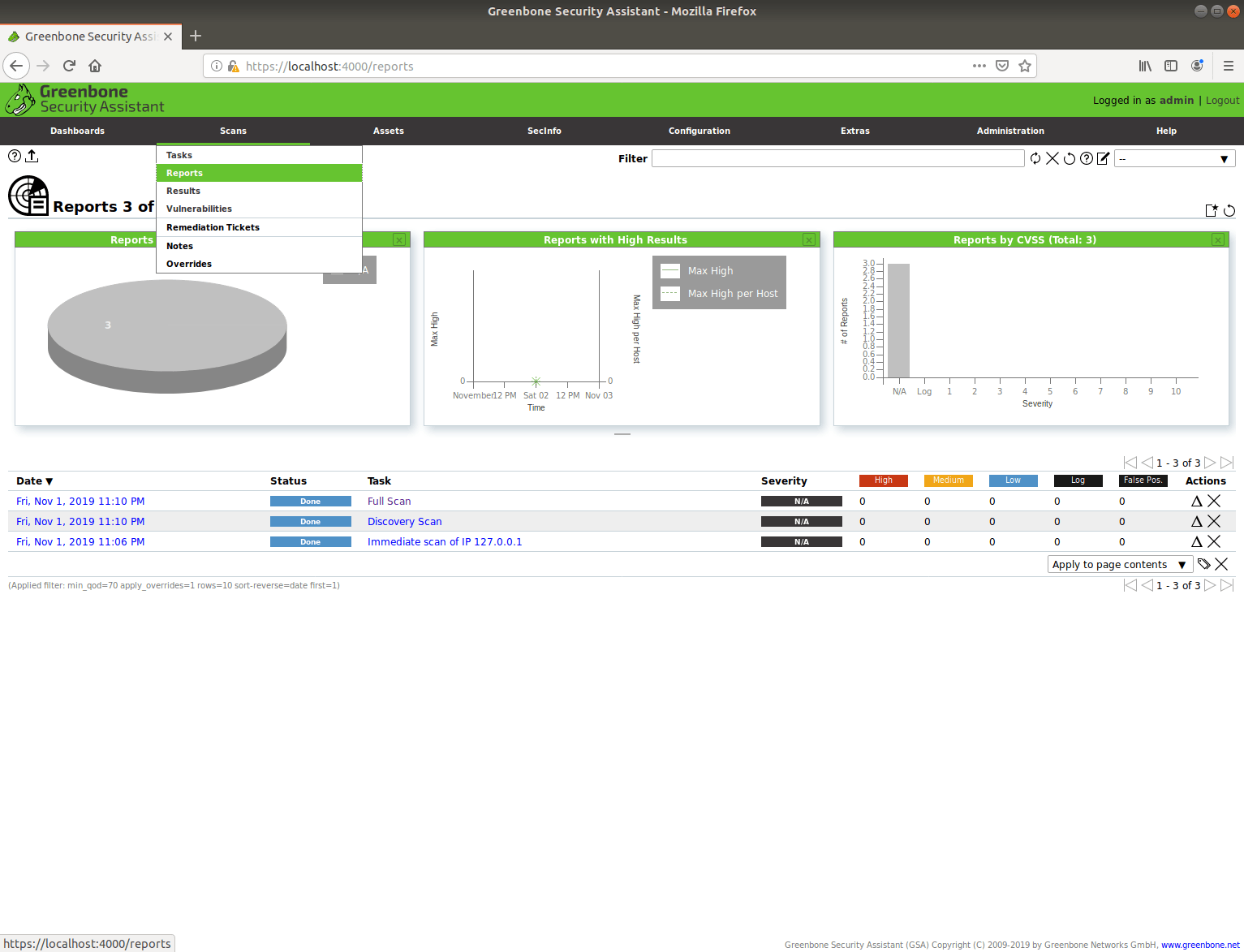

Теперь, чтобы увидеть результаты, перейдите в «Сканирование ->Отчеты». В связи с тем, что это новая тестовая машина, мои результаты не имеют никаких выводов. Если вы запустите сканирование на существующем компьютере в вашей компании или домашней сети, результаты могут быть другими.

В заключение отметим, что мы только что затронули верхушку айсберга того, что GVM может сделать для поиска уязвимостей системы. Я призываю вас настроить различные сканирования и обнаружить вещи, о существовании которых вы, возможно, даже не подозревали. Вы будете удивлены тем, что обнаружите, я гарантирую. Приятного сканирования!