Душевное спокойствие благодаря шифрованию GPG

крыть? Чтобы обеспечить их безопасность, вам следует использовать ключи шифрования GPG. Если вы используете Linux, зашифровать файлы с помощью GPG легко, если у вас установлен GnuPG.Вот как можно сгенерировать ключи GPG в Linux с помощью всего лишь нескольких простых команд терминала.

Установка GnuPG

Сначала вам нужно будет установить GnuPG. Для дистрибутивов на базе Debian или Ubuntu откройте терминал и запустите:

sudo apt install gnupg

Дистрибутивы Linu

Contents

Установка GnuPG

YUM (например, Fedora), должны запускать следующее:yum install gnupg

или

dnf install gnupg

Если вы используете Arch, установите GnuPG с помощью следующей команды:

pacman -S screen

Вы также можете скачать исходный код и скомпилировать его самостоятельно, если хотите.

Создание пары ключей GPG

После установки GnuPG вам необходимо будет создать собственную пару ключей GPG, состоящую из закрытого и открытого ключа. Закрытый ключ — это ваш главный ключ. Он позволяет вам расшифровывать/шифровать ваши файлы и создавать подписи, подписанные вашим закрытым ключом.

Открытый ключ, которым вы поделились, можно использовать для проверки того, что зашифрованный файл действительно исходит от вас и был создан с использованием вашего ключа. Другие люди также могут использовать его для шифрования файлов, которые вы можете расшифровать.

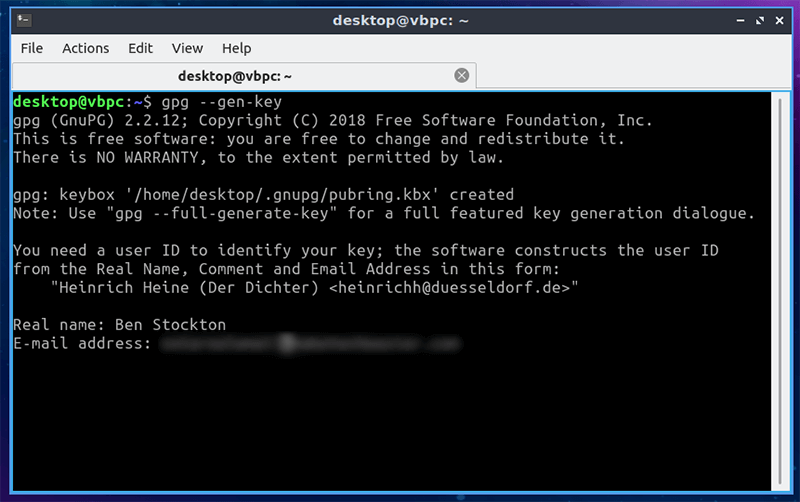

Чтобы сгенерировать пару ключей, откройте терминал и введите следующее:

gpg --gen-key

На

Создание пары ключей GPG

будет предложено ввести свое полное имя и адрес электронной почты. Сделайте это и нажмите Enter.

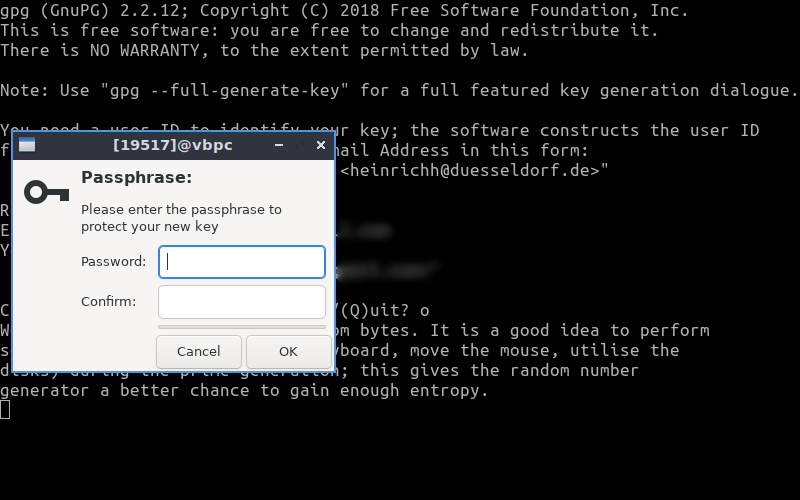

Вам будет предложено либо подтвердить свой выбор, отредактировать его, либо выйти. Выберите вариант и нажмите Enter.

Прежде чем ключ будет сгенерирован, вам необходимо предоставить безопасную парольную фразу. Введите его и нажмите Enter.

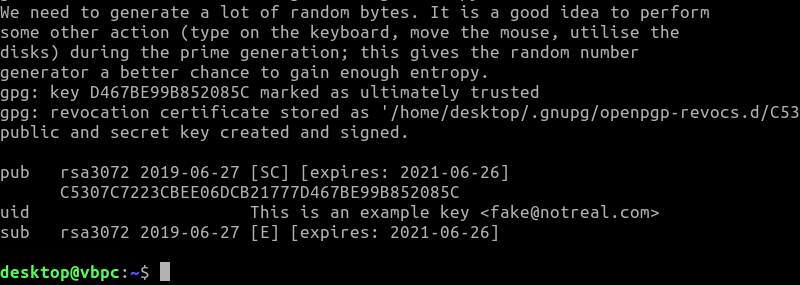

Сгенерация ключа может занять некоторое время. Как только это будет сделано, вы увидите подтверждение.

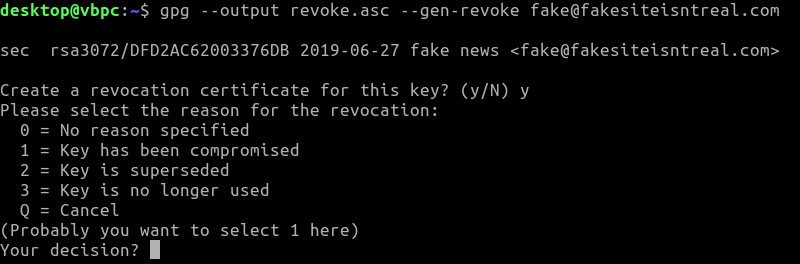

Отзыв ключей

Если по какой-то причине вам необходимо отозвать ключ, выполните следующую команду:

gpg --output revoke.asc --gen-revoke uid

uidбудет вашим ключевым идентификатором пользователя. Например, вы можете использовать здесь свой адрес электронной почты. Будет создан сертификат отзыва — для этого вам понадобится парольная фраза. Вам нужно будет указать причину, выбрав ее из нумерованного списка от нуля до трех.

Вы можете сделать это сразу после создания ключа. Он выведет ваш сертификат в файл — в данном случае в файл с именем «revoke.asc».

Экспорт вашего открытого ключа в файл

Чтобы поделиться своими файлами или сообщениями с другими, вам необходимо поделиться своим открытым ключом, то есть экспортировать его со своего компьютера. Чтобы экспортировать открытый ключ в файл, откройте терминал и введите:

gpg --armor --export your@emailaccount.com > key.asc

Если вам нужен ключ в читаемом формате (например, как ASCII в текстовом файле), выполните следующую команду:

gpg --armor --output key.txt --export your@emailaccount.com

Затем вы можете открыть этот файл с помощью любого стандартного текстового редактора.

Экспорт вашего открытого ключа на сервер ключей

Вы может

Отзыв ключей

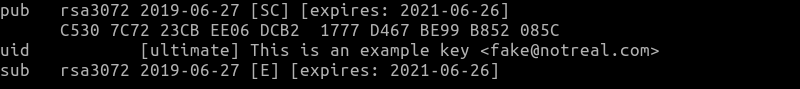

оиск своего открытого ключа, зарегистрировав его на сервере ключей — общедоступном хранилище ключей. Например, вы можете использовать Репозиторий MIT , который синхронизирует ваш ключ с другими репозиториями.Сначала найдите идентификатор своего ключа, открыв терминал и набрав:

gpg --fingerprint

Найдите свой ключ и запишите последние восемь цифр идентификатора пользователя ключа (отпечаток вашего идентификатора пользователя). Например, B852 085C.

Используя свой восьмизначный идентификатор пользователя, введите следующее, заменив B852 085C своим собственным:

gpg --keyserver pgp.mit.edu --send-key B852085C

Ваш открытый ключ будет зарегистрирован на сервере ключей, где другие смогут его найти и импортировать. Помните, что вашим открытым ключом можно безопасно делиться. Его нельзя использовать для расшифровки файлов или сообщений, но можно и

Экспорт вашего открытого ключа в файл

где только вы можете их расшифровать.Шифрование и расшифровка файлов

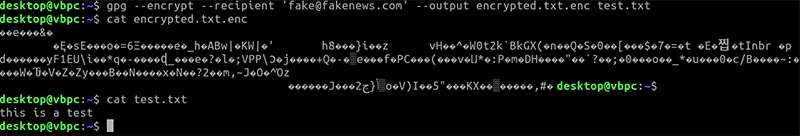

Чтобы зашифровать файл, откройте терминал и выполните следующую команду:

gpg --encrypt --recipient '[email protected]' --output encryptedfile.txt.enc originalfile.txt

При желании вы можете заменить адрес электронной почты получателя отпечатком ключа. Замените имена выходных и входных файлов файлами, которые вы шифруете, а также выходным файлом.

Чтобы расшифровать файл, выполните следующую команду:

gpg --decrypt --output decrypted.txt encryptedfile.txt.enc

Вам будет предложено ввести парольную фразу, чтобы разрешить доступ к вашему секретному ключу и расшифровать файл. Затем он выведет расшифрованное содержимое в виде файла, указанного под флагом --output.

Экспорт вашего открытого ключа на сервер ключей

h2>В идеальном мире вам не придется беспокоиться о шифровании конфиденциальных файлов. Однако мир не идеален. Если вы боитесь посторонних глаз, шифрование GPG защитит ваши файлы, сообщения и электронную почту.

Если вы используете Windows, вместо этого вы можете использовать зашифруйте свои файлы с помощью Gpg4win . У вас есть собственные советы по шифрованию, которыми вы могли бы поделиться? Оставьте их в комментариях ниже.