Поскольку люди стали лучше понимать, как работает вредоносное ПО, разработчикам вредоносных программ пришлось совершенствовать свою игру, чтобы обманом заставить людей загружать их полезные данные. Одним из наиболее интересных методов, появившихся за последние несколько дней, является тип вредоносного ПО, которое начинает с изменения способа работы ярлыка на рабочем столе, чтобы он запускал файл. Это очень интересный вектор атаки, за которым обязательно стоит следить в будущем!

Как работают ярлыки на рабочем столе

![]()

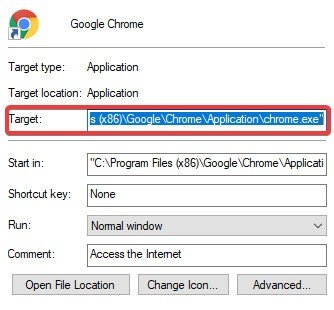

Чтобы понять, как работает вредоносное ПО, нам нужно сначала разобраться, что такое ярлык. Если вы устанавливаете какое-либо программное обеспечение на свой компьютер, оно обычно помещается в папку, например Program

Contents

Как работают ярлыки на рабочем столе

, вам необходимо запустить исполняемый файл в папке программного обеспечения в Program Files. Необходимость перемещаться по сети папок каждый раз, когда вы хотите запустить программное обеспечение, — это настоящая рутина! К счастью, были созданы ярлыки, которые помогли ускорить этот процесс.Ярлыки — это, как следует из названия: ярлык для домашней папки исполняемого файла на вашем компьютере. Когда вы дважды щелкаете по ярлыку, он переходит в папки и запускает исполняемый файл, поэтому вам не нужно выполнять никакой работы. Вы можете увидеть, что активирует ярлык, щелкнув его правой кнопкой мыши, выбрав «Свойства» и посмотрев в поле «Цель».

Как работает атака

Этот конкретный вариант атаки начинает свою жизнь как макрос Word. Каким-то образом вы скачали документ на русском языке с фотографией дома, но теоретически этот макрос можно поставить в любой документ.

Изображение зараженного документа из Тренд Микро.

После активации макроса вредоносная программа ищет определенные ярлыки на рабочем столе. Сюда входят Chrome, Firefox, Internet Explorer, Opera и Skype. Найдя такой файл, он загружает вредоносный исполняемый файл, а затем меняет цель найденного ярлыка, чтобы он указывал на вредоносный файл.

Когда пользователь дважды щелкает зараженный ярлык, он запускает зараженную цель и загружает еще больше вредоносного кода. Часть кода включает настройку Ammyy Admin, программного обеспечения для удаленного рабочего стола, которое разработчики вредоносных программ злонамеренно используют для получения контроля над компьютерами людей. Он также собирает некоторую системную информацию

Как работает атака

ику по электронной почте.Как это остановить

Конечно, постоянно проверять ярлыки на рабочем столе на наличие измененных целей — не лучший вариант! Лучшая защита здесь — не загружать сомнительные документы, не говоря уже о запуске из них макросов. Всегда проверяйте, что загружаемый документ взят из надежного источника.

Конечно, это может стать началом чего-то большего, поскольку люди возьмут на себя новый вектор атаки. В этом случае сильный антивирус должен обнаружить устанавливаемые вредоносные исполняемые файлы и предупредить вас о них, прежде чем они смогут нанести какой-либо ущерб. Существует множество бесплатных антивирусов. , которые великолепно защищают ваш компьютер, несмотря на свою несуществующую цену.

Устранение вредоносных программ с ярлыками

Перспектива того, что ярлыки на рабочем столе внезапно превратятся в активаторы вредоносных программ, может вызывать беспокойство, но для того, чтобы заразить вредоносное ПО в вашей системе, необходимо выполнить множество действий, которые вообще никогда не следует выполнять. Теперь вы знаете, как увернуться от этой атаки, и сможете предупредить о ней в будущем, если она повторится.

Как вы относитесь к этому вектору атак вредоносного ПО? Вас это беспокоит? Дайте нам знать ниже.

Автор изображения: Рабочий стол – раньше