Предположим, вы делитесь своим ноутбуком с разными одноклассниками или коллегами. У вас есть права администратора на машине, но вы немного опасаетесь, что их любопытные глаза могут попасть в каталог, который вы не хотите, чтобы они видели. Возможно, в ваших интересах защитить эту папку паролем.

При использовании Linux вы можете ограничить пользователям доступ к файлам с помощью нескольких простых команд. В этой статье будут обсуждаться преимущества и ограничения использования владения файлами и групп в качестве меры защиты паролем.

Создание нового пользователя

Машины на базе Unix используют структуру каталогов, в которой право собственности используется для разрешать и предотвращать доступа к файлам. Например, вашему пользователю, скорее всего, будет предоставлен домашний каталог «/home/username» и определенные права на вашем компьютере. Он может владе

Contents

Создание нового пользователя

каталоге и иметь к ним свободный доступ. Напротив, он не может свободно получать доступ к файлам, принадлежащим пользователю root.Проверка каталога, принадлежащего пользователю root, может выявить его права доступа, владельца и группу, например drw------- root root. Это означает, что пользователь root может читать и писать в этом каталоге, а все остальные пользователи — нет. Когда вы попытаетесь использовать файлы в этом каталоге, вам нужно будет либо перейти на пользователя root, либо предоставить себе права суперпользователя — и то, и другое должно требовать пароля.

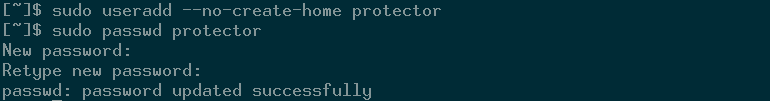

Вы можете использовать ту же логику для защиты паролем нужного вам каталога. Попробуйте сейчас, создав нового пользователя с именем «протектор»:

sudo useradd --no-create-home protector

Эта команда создаст нового пользователя без домашнего каталога (поскольку он вам не понадобится для защиты паролем). Затем обязательно дайте новому пользователю надежный пароль:

sudo passwd protector

Читайте также: Как использовать хранилище паролей для управления паролями в Linux

Изменить владельца каталога

После создания нового пользователя, защищенного паролем, вы можете изменить свой секретный каталог.

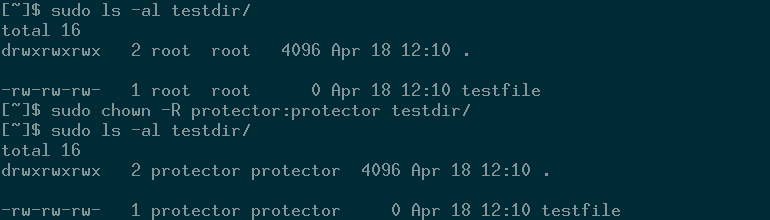

Используйте инструмент chown, чтобы изменить владельца каталога. В этом случае я изменю владельца моего примера каталога «testdir» с root на защитника с помощью команды:

sudo chown -R protector:protector testdir/

Синтаксис Chown соответствует шаблону chown [owner][:[group]] file.... На снимке экрана выше показано изменение тестового каталога с владельца «root:root» и владельца группы на «protector:protector».

Я использовал здесь опцию -R, чтобы рекурсивно войти в тестовый каталог и изменить тестовый файл. Если вы опустите -R, chown будет изменять только указанные вами каталоги и файлы.

Разрешения на чтение, запись и выполнение

Изменение группы, как я сделал здесь, не является строго необходимым. Если хотите, вы можете просто использовать chown [owner] file.

Почему? Что ж, на этом этапе вы будете использовать Chmod для изменения прав доступа к файлам для пользователей, не входящих в группу владельцев.

Читайте также: Понимание прав доступа к файлам: что означает «Chmod 777»?

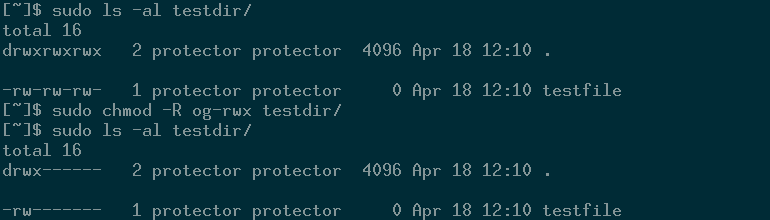

Chmod соответствует синтаксису chmod [mode] file. Измените права доступа к файлу с помощь

Изменить владельца каталога

d -R og-rwx testdir/

Часть og-rwxэтой команды сначала определяет пользователей, которые не являютсявладельцами, но входят в группу файла, g, или являются не входит в группу файлов, o. Затем он удаляет их разрешения на чтение, запись и выполнение со знаком минус, -rwx. См. предыдущий снимок экрана, чтобы увидеть изменения разрешений для каталога и файла.

На этом этапе только владелец файла, который был указан ранее с помощью Chown, может читать или записывать файл в моем каталоге testdir. Всем остальным пользователям будет отказано в доступе или будет предложено ввести пароль.

Ограничения

При таком подходе вы столкнетесь с некоторыми проблемами. Шаги Chown и Chmod помогут защитить ваши файлы только в том случае, если вы примете дополнительные меры безопасности.

Во-первых, поскольку для доступа к секретной папке вам понадобятся права root (с пользователем root или с sudo), вы не сможете войти в систему с правами root или любым другим пользователем с правами администратора, когда другие будут использовать ваш компьютер.

Во-вторых, ваш собственный пользователь и root должны иметь защищающие их пароли.

В-третьих, ваш собственный пользователь, если он

Разрешения на чтение, запись и выполнение

ивных привилегий, должен потребовать ввода пароля для использования этих привилегий. Вы также должны знать, что часто существует период сеанса по умолчанию, когда, если вы используете команду sudo и вводите пароль, вам не придется вводить его снова, пока сеанс не истечет.В-четвёртых, все пользователи с административным доступом должны выйти из системы, оставляя компьютер в покое.

Заключение

При таком подходе вы получаете метод защиты, не требующий шифрования. Он работает достаточно хорошо, при условии, что вы можете следить за своим компьютером, когда он используется, но у него также есть недостатки, такие как видимость и отсутствие шифрования.

Короче говоря, любой пользователь root, получивший доступ к вашей системе через учетную запись root или даже через Live CD, сможет найти и прочитать ваши файлы.

Для быстрой защиты не стесняйтесь использовать Chown и Chmod. Только не полагайтесь на них в плане усиленной безопасности. Вам следует обратиться к полностью зашифрованные диски или схемам шифрования пользовательского пространства для лучшего и более надежного решения.