Основной частью защиты системы Linux является блокировка неиспользуемых портов, чтобы предотвратить доступ к ним и, в конечном итоге, захват злоумышленниками.

Системы Linux созданы как серверы, поэтому злоумышленники могут попытаться использовать взломанную систему таким образом, даже если эта система была настроена как настольный компьютер.

Используя такие инструменты, как NMAP, вы можете выяснить, какие порты открыты в вашей системе Linux, остановить нежелательные и неиспользуемые службы и, возможно, полностью закрыть эти порты с помощью iptables.

Установить NMAP

Во-первых, вам необходимо установить NMAP. Это хорошо известный и уважаемый инструмент безопасности, поэтому он доступен практически в официальных репозиториях каждого дистрибутива. Чтобы установить его в Ubuntu, выполните следующую команду.

sudo apt install nmap

Выполнить сканирование

Несмотря на то, что NMAP является пр

Contents

Установить NMAP

дной строки, у него есть множество опций для выполнить множество различных сканирований в различных обстоятельствах. Вам не понадобятся они все для этого, но, возможно, с ними стоит поэкспериментировать в вашей сети в целях обучения.Все, что вам нужно сделать, это выполнить простое сканирование вашего компьютера. NMAP выполнит поиск наиболее распространенных портов на вашем компьютере и определит, какие из них открыты и используются.

Для сканирования вашего компьютера вам понадобится его IP-адрес. Если вы его не знаете, запустите ifconfigв терминале, чтобы найти его.

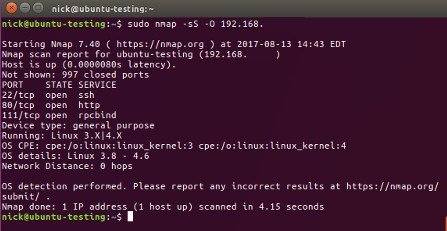

После того как вы узнаете IP-адрес вашего компьютера, вы сможете использовать его для сканирования с помощью NMAP.

sudo nmap -sS -O 192.168.1.100

Подставьте в команду IP-адрес вашего компьютера. NMAP займет несколько секунд, пока сканирует ваш компьютер, и покажет вам, какие службы на каких портах работают и открыты ли эти порты. (Они все будут открыты.) Он также попытается сообщить вам, какая служба использует этот порт. Это очень важная информация. Запишите это, если NMAP сможет обнаружить службу.

Если вам нужна дополнительная информация о вашем компьютере от NMAP, попробуйте использовать флаг -Aдля его агрессивного сканирования.

sudo nmap -A 192.168.1.100

Вы увидите массу дополнительной информации, большая часть которой вам действительно не понадобится, если только вы не увидите что-то потенциально подозрительное.

Наконец, если вы хотите быть суперпараноиком, вы можете просканировать каждыйпорт на своем компьютере. Это займет многовремени. Их тысячи.

sudo nmap -sS -O -p- 192.168.1.100

Порты

Взгляните на открытые порты, обнаруженные NMAP. Знаешь ли ты, какие они все? Вы используете их все регулярно? Если вы ответили «Нет» на любой вопрос, стоит разобраться.

Во-первых, Ubuntu и другие дистрибутивы на основе Debian обрабатывают службы странным образом. Они автоматически запускают каждую программу, которая запускается как служба, сразу после ее установки. Хотя это может показаться удобным, на самом деле это не имеет смысла. Вам никогда не понадобится запускать ненастроенную службу на сервере, поэтому вам все равно придется немедленно отключить службу, чтобы настроить ее для регулярного использования.

Это также создает проблему с «фантомными» сервисами, работающими без ведома владельца. Менеджеры пакетов извлекают массу зависимостей при установке программы. Большую часть времени вы не прочитаете их все, особенно если вы спешите. Это означает, что на вашем компьютере могут работать службы в фоновом режиме без вашего ведома и согласия. Это может быть причиной обнаруженных вами неизвестных открытых портов.

Вот некоторые из наиболее распространенных портов, используемых в системах Linux:

- 21 – FTP

- 22 – SSH

- 25 – SMTP (отправка электронной почты)

- 53 – DNS (служба доменных имен)

- 80 – HTTP (веб-сервер)

- 110 – POP3 (входящая электронная почта)

- 123 – NTP (протокол сетевого времени)

- 143 – IMAP (входящая электронная почта)

- 443 – HTTPS (безопасный веб-сервер)

- 465 – SMTPS (отправка защищенной электронной почты)

- 631 – CUPS (сервер печати)

- 993 – IMAPS (защищенный почтовый ящик)

- 995 – POP3 (защищенный почтовый ящик)

Конечно, есть и другие, и если вы найдете что-то совершенно необычное, поищите его в Интернете. Если вы обнаружите, что какой-либо из них работает, хотя вы не запускаете эту службу намеренно, закройте ее.

Отключение служб

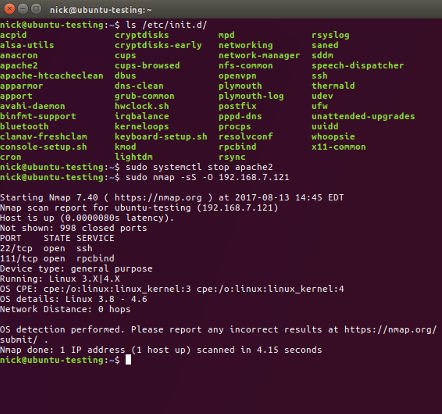

Итак, вы обнаружили несколько нежелательных служб, работающих на вашем компьютере. Это не имеет большого значения. Вы можете использовать Systemd, чтобы вы

Порты

ючить их, чтобы они не запускались при следующей загрузке компьютера.sudo systemctl stop apache2

Приведенная выше команда останавливает веб-сервер apache2. Затем, если вы хотите отключить его при запуске, выполните следующую команду.

sudo systemctl disable apache2

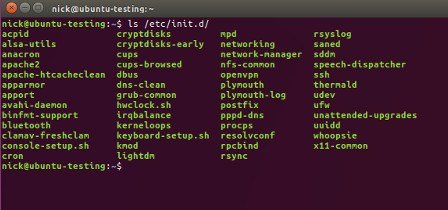

Сделайте это для каждой службы, запуск которой вы запрещаете. Если вам сложно определить точное название службы, вы можете перечислить то, что находится в каталоге службы.

sudo ls -lah /etc/init.d

Блокировка портов с помощью Iptables

Если вы хотите пойти еще дальше и заблокировать порты, которые вы не используете, вы можете настроить правила в брандмауэре iptables, чтобы разрешать только те порты, которые вы используете, и блокировать весь остальной трафик.

Это совершенно отдельный процесс, который, если вы не знакомы, займет некоторое время. Чтобы узнать больше о защите рабочего стола Linux с помощью iptables, ознакомьтесь с нашим статья на эту тему .

Если что-то кажется неправильным

Возможно, вы наткнулись на что-то действительно подозрительное. Бывает. Иногда беспокоиться не о чем, а иногда можно. Чтобы убедиться, что это не причинит вреда вашему компьютеру и не причинит ему вреда, вам необходимо просканировать его на наличие вирусов и руткитов.

Прежде чем вы усомнитесь в такой возможности, машины Linux могутзаразиться вредоносным ПО. Чтобы узнать, как сканировать свой компьютер, зайдите на наш сайт Руководство по вредоносным программам для Linux .

Вперед

Независимо от результатов вашего сканирования, вам следует регулярно проверять свой компьютер с помощью NMAP, чтобы увидеть, нет ли в нем чего-либо подозрительного или просто нежелательного. Помните, что нежелательные сервисы также являются потенциальной поверхностью атаки для потенциальных злоумышленников. Экономичная машина — более безопасная машина.