Время от времени сайты WordPress подвергаются взлому. Вы хотите знать, как хакеры получают доступ к вашему сайту, как определить, был ли ваш сайт взломан, а затем как исправить ваш сайт, если он взломан? Вот что вы изучите здесь.

Распространенные способы, с помощью которых хакеры получают доступ к вашему сайту

У решительных хакеров есть много способов получить доступ к вашему сайту. Однако

Contents

Распространенные способы, с помощью которых хакеры получают доступ к вашему сайту

евшие бесплатные темы и плагины. Обновления тем и плагинов объявляются в журнале изменений. Чаще всего эти раскрытия включают обновления безопасности, которыми хакеры легко пользуются, зная об уязвимостях веб-сайтов, использующих эту тему или плагин, которые еще не были обновлены. Более того, WordPress часто обновляется, и пользователи, которые не используют новые обновления, рискуют стать уязвимыми для хакеров. Еще одна проблема безопасности, связанная с бесплатными плагинами и темами, заключается в том, что у их владельцев практически нет стимулов затыкать дыры в безопасности.

Хостинг. Если ваш хостинг имеет низкую безопасность, ваш сайт автоматически становится уязвимым. Исследование показало, что более 40%нарушений безопасности исходят от хостов.

Слабые данные администратора и данные для входа. Если вы оставите свой логин администратора WordPress как «Администратор», а затем слабый пароль, вы останетесь во власти хакеров. Поскольку это так просто, хакеры регулярно сканируют Интернет с помощью программного обеспечения, чтобы найти веб-сайты с этой уязвимостью.

Внедрение PHP/базы данных. Хакеры могут получить доступ к базе данных незащищенных веб-сайтов WordPress, проникнув на сайт внедрение кодов . Этот уровень уязвимости дает хакеру неограниченный контроль. Хакер может перенаправить URL-адрес вашего веб-сайта, удалить страницы, изменить содержимое или даже удалить ваш сайт.

Это распространенные каналы, по которым хакеры получают доступ к сайтам WordPress. Далее давайте рассмотрим способы обнаружения подобных атак на вашем сайте.

Как определить, что ваш сайт взломан

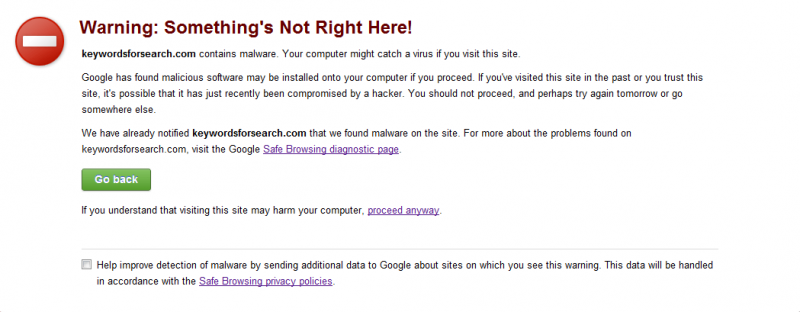

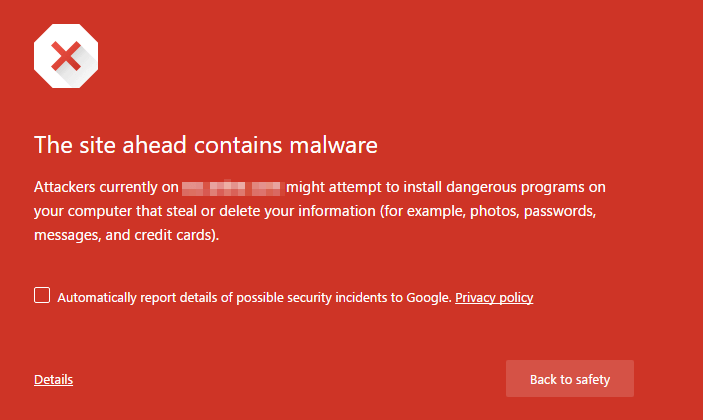

В случае внедрения PHP Google, Bing, другие поисковые системы и браузеры будут отправлять сообщения посетителям сайта до того, как они попадут на ваш сайт, предупреждая их об опасности.

Другими признаками взлома вашего сайта являются следующие:

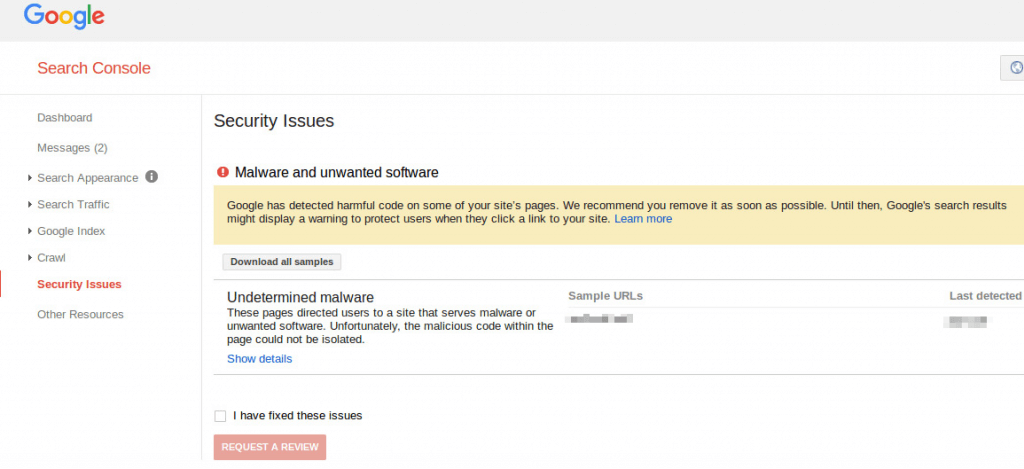

Спам в верхнем или нижнем колонтитуле. Он может содержать незаконные изображения/видео или незаконные услуги, наркотики, порнографию и т. п. Обычно такие виды спама внедряются в содержимое вашей страницы без каких-либо соображений по поводу представления, поэтому они могут быть незаметны для любого наблюдателя, поскольку они могут представлять собой темный текст на темном фоне. Однако поисковые системы могут обнаружить эти инъекции. В этом случае Google консоль поиска может предупредить вас о вредоносном ПО.

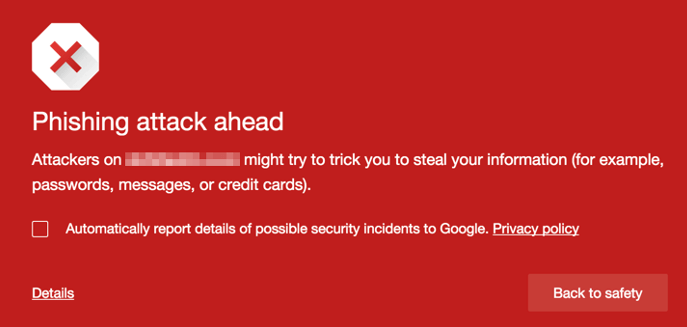

Вы, посетители сайта или поисковые системы обнаруживают вредоносные страницы или контент, который вы не узнаете. Если вы видите изображение, подобное приведенному ниже, значит, ваш сайт используется для размещения и распространения вредоносное ПО для посетителей вашего сайта.

Пользователи вашего сайта сообщают, что их перенаправляют на рассылаКак определить, что ваш сайт взломан

аницы. Ваш сайт мог быть использован для фишинговой атаки. В этом случае вы увидите сообщение, подобное приведенному ниже.

Хозяин вашего веб-сайта уведомляет вас о том, что ваш веб-сайт используется для рассылки спама или вредоносных действий. Ваш провайдер сайта может отключить ваш сайт после уведомления вас о спаме.

Устранение повреждений и закрытие дыр в безопасности вашего сайта

Всегда обязательно делайте резервную копию своего сайта. Для простоты вы можете использовать для этого Плагин WP-бэкапа . Обычно вам нужно создать резервную копию

- папка wp-content

- база данных.

Устраните повреждения, используя следующие варианты.

Отключить плагины

Если у вас есть доступ к странице плагинов, отключите их. Затем проверьте, устранена ли проблема. Однако если у вас нет доступа к странице плагина, вы можете переименовать папку плагина, используя FTP для доступа к своему блогу.

После того, как вы использовали FTP, когда вы загружаете страницу плагинов в WordPress, все ваши плагины будут обнаружены и деактивированы. Когда вы переименуете папку плагинов, на вашей странице плагинов появятся все ваши плагины, и они будут деактивированы. Чтобы обнаружить плагин, наносящий вред вашему сайту, вы должны включать каждый плагин один за другим, пока не найдете его.

Проверьте файл конфигурации

Если при каждой загрузке сайта появляется сообщение об ошибке «невозможно подключиться к базе данных», вы можете использовать FTP для подключения к сайту, а затем проверить его файл «wp-config.php», чтобы убедиться, что ваше имя пользователя, пароль и имя папок вашей базы данных верны.

Свяжитесь со своим хостинг-провайдером и узнайте о любых обновлениях, связанных с базой данных, о которых вам следует знать. Вам следует обращаться к своему хостинг-провайдеру только в том случае, если проблемы не устранены и вы убедились, что в вашей базе данных или данных для входа администратора нет изменений.

Переустановить WordPress

За исключением каталога «wp-content», большинство файлов WordPress можно безопасно переустановить. Чтобы переустановить WordPress, войдите в свою учетную запись WordPress и перейдите в «Инструменты», затем выберите «Обновить», а затем вариант переустановки. Используя встроенное средство обновления, WordPress переустанавливает все основные файлы, не внося изменений в файлы тем и плагинов.

Вы также можете обновить свой сайт WordPress, используя опцию FTP. Однако будьте осторожны и не перезапишите папку «wp-content». Для достижения наилучших результатов загружайте новые файлы только после удаления старых.

Восстановить таблицы базы данных

Если вы убедились, что ваша проблема не связана с плагином, хостом или основными файлами WordPress, вы можете попытаться использовать phpMyAdmin для восстановления таблиц вашей базы данных. Для этого войдите в базу данных вашего сайта через phpMyAdmin, а затем выберите «Восстановить» в таблицах базы данных. Получите доступ к phpMyAdmin вашего блога, связавшись с хостером вашего сайта.