Алгоритм безопасного хеширования (SHA), пожалуй, был наиболее эффективным инструментом в борьбе с хакерами в начале 21 века. Его способность шифровать данные без особых усилий, требуя при этом огромного количества оборудования для их взлома, обеспечивала безопасность наших учетных записей и данных на протяжении большей части нескольких десятилетий. Вот почему может показаться неожиданным тот факт, что все основные разработчики браузеров единодушны в идее о том, что от SHA-1 следует полностью отказаться в пользу его старшего брата SHA-2. Почему все вдруг решили отказаться от него к 2017 году и почему они оба не смогли сосуществовать?

Пояснения к хешированию

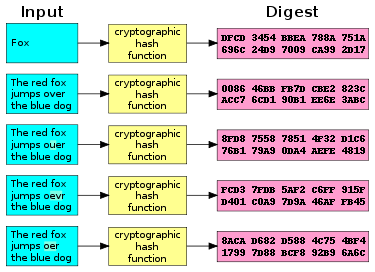

Чтобы понять SHA, нам нужно изучить процесс и цель хеширования как практики. Хэш – это строка, которая представляет конкретный ресурс, но не заменяет его. Проще говоря, в отличие от большинства криптографических алгоритмов, вы можете хешировать предложение, но не можете его «разхешировать». Это полезно только в том случае, если серверу назначения не обязательно знать содержимое данных. Вместо этого ему нужно только сравнить хэш вашего ввода с хешем внутри своей базы данных и аутентифицировать вас, когда они оба совпадают. Вот почему хеши так полезны при хранении паролей учетных записей; серверу не обязательно знать ваш настоящий пароль для аутентификации на сайте.

Почему тогда отказываются от SHA-1?

Если хэши так сложно преобразовать в реальные данные, то почему все так торопятся прекратить их существование? Все это связано с аппаратным обеспечением.

Понимаете, хэш можно «взломать», если кто-то наткнется на входные данные, которые создают хеш, совпадающий со значением, которое хранится на сервере. Если пароль вашей учетной записи имеет хеш b27263b7466a56b1467822108f5487422d054bbb, хакеру нужно всего лишь найти другой фрагмент текста (это не обязательно должен быть ваш пароль), который может создать ту же самую комбинацию при хешировании. Раньше приобретение такого оборудования, которое могло бы сделать это в разумные сроки, было чрезвычайно дорогим. Однако в 2015 году все это можно будет сделать с помощью кластера графических процессоров. Поскольку оборудование становится более мощным и дешевым, решение SHA-1 будет настолько недорогим, что даже мелкие хакеры и энтузиасты смогут это сделать.

Знакомьтесь: SHA-2

Чтобы устранить проблемы, с которыми сталкивается SHA-1, был создан SHA-2 как семейство криптографических алгоритмов с целью чрезвычайно усложнить жизнь состоятельным хакерам. Поскольку браузеры и хосты перестанут использовать сертификаты SHA-1, стоимость взлома учетной записи вышеупомянутым методом будет астрономической. SHA-2 использует при выводе максимум 512 бит, что дает ему необходимое пространство, чтобы гарантировать, что любая попытка расшифровки и воспроизведения строки займет неоправданно много времени. Конечно, этот алгоритм также будет сломан в какой-то момент в будущем и в конечном итоге будет заменен другим, который сможет продолжить борьбу.

Однако в обозримом будущем SHA-2 останется лидером Интернета.

Как вы думаете, сколько еще лет SHA-2 останется на ринге? Правы ли разработчики браузеров в своем решении отказаться от своего предшественника? Поделитесь с нами своим мнением в комментариях!