В первых двух частях этой серии ( руководство для начинающих по использованию nmap и расширенное использование nmap ) мы видели, что

В первых двух частях этой серии ( руководство для начинающих по использованию nmap и расширенное использование nmap ) мы видели, что nmap— это мощный, но простой в использовании инструмент для обнаружения сетей и перечисления сервисов. Однако, как и во многих других инструментах командной строки, объем информации иногда может быть огромным и трудным для интерпретации неподготовленным глазом. К счастью, для nmapесть графический интерфейс под названием zenmap.

Zenmap — это кроссплатформенное приложение, доступное для Linux, Windows и OS X. За исключением какой-либо конкретной информации для Linux, например процесса установки, это руководство в равной степени применимо ко всем поддерживаемым платформам. Говоря о процессе установки, вы можете установить его в Ubuntu с помощью Центра программного обеспечения Ubuntu (просто найдите «zenmap») или из командной строки, используя:

sudo apt-get install zenmap

Приведенная выше команда также работает на Raspberry Pi и, возможно, на большинстве других дистрибутивов, производных от Debian или Ubuntu. Для других дистрибутивов, использующих yum, например Fedora, используйте:

su -c "yum install nmap-frontend"

Хотя Zenmap можно запустить с рабочего стола, лучше всего запускать его через командную строку с правами root, иначе Zenmap не сможет использовать некоторые функции nmap's.

Чтобы запустить его в Ubuntu, выполните:

sudo zenmap

Существует два основных способа запустить сканирование nmapс помощью Zenmap: либо ввести целевой адрес и выбрать тип сканирования из раскрывающегося списка «Профиль», либо ввести команду непосредственно в Поле «Команда». Если вы знакомы с nmapили хотите опробовать некоторые команды из предыдущих статей, вы можете напрямую использовать поле «Команда».

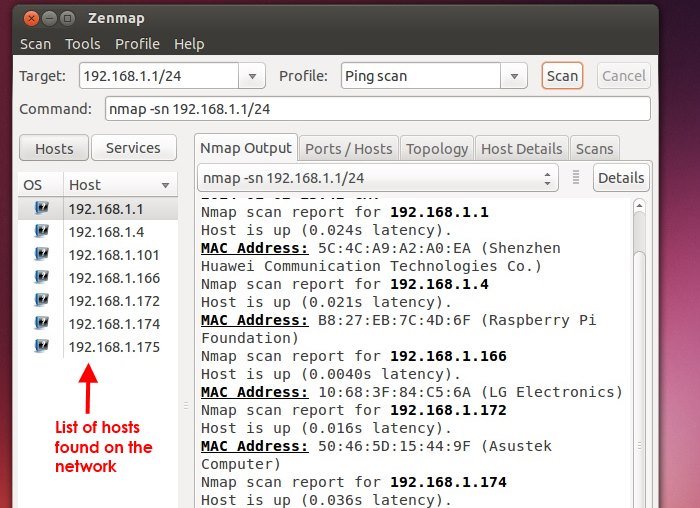

Преимущество Zenmap в том, что он хранит и сортирует всю информацию, полученную при любом сканировании, и позволяет вам составить представление о вашей сети. Самый простой способ — это выполнить сканирование Ping, чтобы увидеть, какие устройства активны в вашей сети. В поле «Цель» введите 192.168.1.1/24и выберите «Сканирование Ping» из списка «Профиль». Если вы используете другой диапазон сети, чем 192.168.1.x, то с этого момента я буду предполагать, что вы знаете, как ввести правильный диапазон. Более подробную информацию можно найти в предыдущих частях этой серии.

Нажмите «Сканировать». Результат будет выглядеть примерно так:

В левой части окна вы увидите список устройств (хостов), найденных в вашей сети, а справа — выходные данные команды nmap. Над панелью вывода находится набор вкладок: «Вывод Nmap», «Порты/хосты», «Топология», «Сведения о хосте» и «Сканирование». На каждой из этих вкладок отображается дополнительная информация о вашей сети, и представленная информация является накопительной. Это означает, что чем больше сканирований вы сделаете, тем больше информации будет доступно.

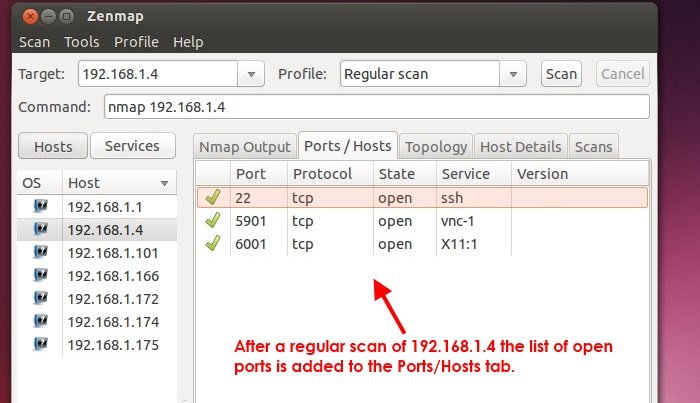

После Ping-сканирования информация об открытых портах отсутствует. Если вы выберете хост из списка слева, а затем перейдете на вкладку «Порты/Хосты», информации не будет. Но если мы начнем сканирование портов этого хоста, вкладка «Порты/Хосты» будет заполнена новой информацией.

Введите один из хостов вашей сети в поле «Цель», выберите «Обычное сканирование» из раскрывающегося списка «Профиль» и нажмите «Сканировать». Zenmap просканирует хост на наличие открытых портов и заполнит вкладку «Порты/Хосты»:

Запустите интенсивное сканирование адреса 192.168.1.1/24, чтобы обнаружить все открытые порты и операционную систему на каждом хосте. После сканирования значки ОС в списке хостов слева изменятся, а на вкладке Ports/Hostsи вкладке «Сведения об хосте» будет представлена дополнительная информация о каждом хосте.

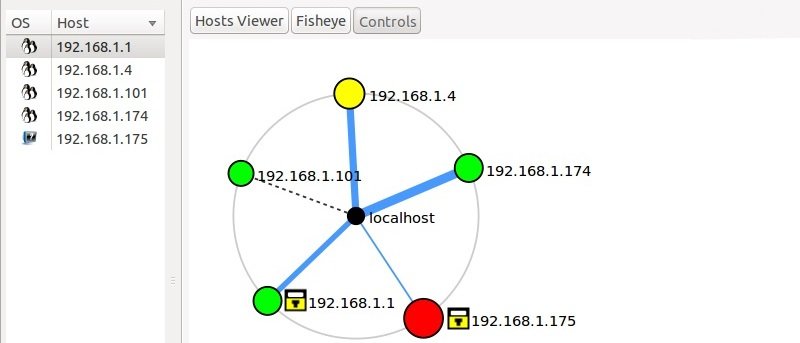

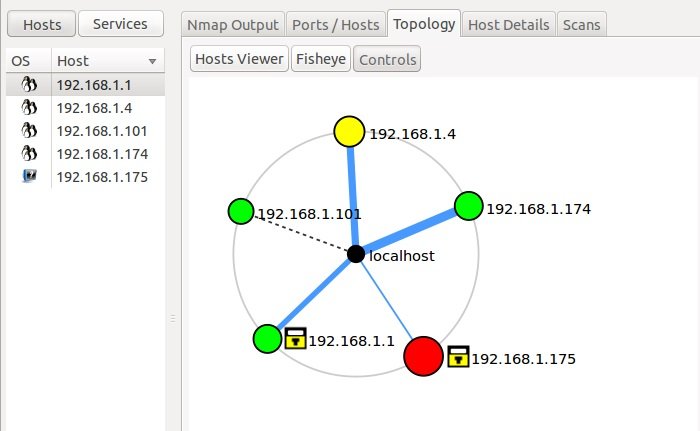

Вы также можете увидеть графическое представление вашей сети, называемое топологией сети. Перейдите на вкладку «Топология», чтобы увидеть обзор всей вашей сети. Нажмите кнопку «Управление» и при необходимости используйте функции масштабирования, чтобы увеличить изображение.

Каждый кружок на диаграмме представляет хост, найденный в сети. Если на хосте менее трех открытых портов, он будет зеленым; более трех, но менее шести открытых портов — желтый; и более шести открытых портов, красные. Рядом с хостами с отфильтрованными портами отображается желтый символ замка.

Заключение

В качестве дальнейшего упражнения попробуйте использовать некоторые сканы, перечисленные в первых двух частях этой серии, введя их непосредственно в поле «Команда». Также, если вы хотите навсегда добавить их в раскрывающийся список «Профиль», используйте встроенный редактор профилей (в меню «Профиль»). Редактор профилей также является хорошим способом поэкспериментировать с другими параметрами сканирования, поскольку сам редактор представляет многие из параметров nmapкак часть своего пользовательского интерфейса.